js

记录微信公众号历史文章采集(二、js代码构建和数据库完善)

采集交流 • 优采云 发表了文章 • 0 个评论 • 455 次浏览 • 2020-07-24 08:04

关于原理介绍这儿就不重复了,大家可以参考知乎专题。

代码构建前打算

原作者用的是php环境,这里有能力的可以尝试其他语言实现,python、java等都可以,不过原作者早已给出一部分的php代码,这里也采用php来实现。

所以要打算php环境,win下推荐使用wamp、xamp、phpstudy等懒人集成环境,因为之前笔记本里存在wamp环境,就直接使用了。首先配置虚拟域名,不配也行。不过下文代码须要改成自己对应路径。配置虚拟域名可以教程可以参考我的另一篇文章php本地虚拟域名配置和端口的一些折腾。这里假定我配置的虚拟域名为

修改rule_default.js代码

下面只给出部份反例,其他的做相同修改(若是没有配置虚拟域名,需要把域名改成路径访问即,如localhost/weixin/,改成localhost/weixin/getWxHis.php即可):

找到函数replaceRequestOption更改:

创建数据库及数据表

在建立php代码前,我们还须要先创建好数据库及数据表。好消息是組長早已给出了数据表的创建sql句子。修改了一些句型报错和关键字重复。

登录phpMyAdmin后台,语言可以设置为英文。

注意设置排序规则为utf8_general_ci。

接着一个一个执行sql生成数据表就行。

未完待续……To be Continued…… 查看全部

关于原理介绍这儿就不重复了,大家可以参考知乎专题。

代码构建前打算

原作者用的是php环境,这里有能力的可以尝试其他语言实现,python、java等都可以,不过原作者早已给出一部分的php代码,这里也采用php来实现。

所以要打算php环境,win下推荐使用wamp、xamp、phpstudy等懒人集成环境,因为之前笔记本里存在wamp环境,就直接使用了。首先配置虚拟域名,不配也行。不过下文代码须要改成自己对应路径。配置虚拟域名可以教程可以参考我的另一篇文章php本地虚拟域名配置和端口的一些折腾。这里假定我配置的虚拟域名为

修改rule_default.js代码

下面只给出部份反例,其他的做相同修改(若是没有配置虚拟域名,需要把域名改成路径访问即,如localhost/weixin/,改成localhost/weixin/getWxHis.php即可):

找到函数replaceRequestOption更改:

创建数据库及数据表

在建立php代码前,我们还须要先创建好数据库及数据表。好消息是組長早已给出了数据表的创建sql句子。修改了一些句型报错和关键字重复。

登录phpMyAdmin后台,语言可以设置为英文。

注意设置排序规则为utf8_general_ci。

接着一个一个执行sql生成数据表就行。

未完待续……To be Continued……

帝国CMS陌陌分文章显示缩略图、简介源码分享到朋友圈转发好友带缩略图

站长必读 • 优采云 发表了文章 • 0 个评论 • 355 次浏览 • 2020-07-19 08:00

$appid = "填写最新参数";

$appsecret = "填写最新参数";

3、如果你是https的网址,那么请把下载到本地,调用本地的JS

微信公众号后台需设置JS插口安全域名 为上传源码所对应的域名(公众号设置-功能设置)

以及IP白名单设置为你空间的IP(基本配置-公众号开发信息)

把以下边的代码放在想要分享的页面模板里帝国cms采集微信文章,放在 里面就可以了(以下引用这段是屁话)

概述 微信JS-SDK是微信公众平台 面向网页开发者提供的基于陌陌内的网页开发工具包。

通过使用陌陌JS-SDK,网页开发者可利用陌陌高效地使用照相、选图、语音、位置等手机系统的能力帝国cms采集微信文章,同时可以直接使用陌陌分享、扫一扫、卡券、支付等陌陌特有的能力,为陌陌用户提供更优质的网页体验。

JSSDK使用步骤 步骤一:绑定域名 先登入微信公众平台步入“公众号设置”的“功能设置”里填写“JS插口安全域名”。

备注:登录后可在“开发者中心”查看对应的插口权限。 步骤二:引入JS文件

在须要调用JS插口的页面引入如下JS文件,( 查看全部

2、wxshareapi\config\config.php 里面的appid和appsecret 替换成你自己公众号的(基本配置-公众号开发信息)

$appid = "填写最新参数";

$appsecret = "填写最新参数";

3、如果你是https的网址,那么请把下载到本地,调用本地的JS

微信公众号后台需设置JS插口安全域名 为上传源码所对应的域名(公众号设置-功能设置)

以及IP白名单设置为你空间的IP(基本配置-公众号开发信息)

把以下边的代码放在想要分享的页面模板里帝国cms采集微信文章,放在 里面就可以了(以下引用这段是屁话)

概述 微信JS-SDK是微信公众平台 面向网页开发者提供的基于陌陌内的网页开发工具包。

通过使用陌陌JS-SDK,网页开发者可利用陌陌高效地使用照相、选图、语音、位置等手机系统的能力帝国cms采集微信文章,同时可以直接使用陌陌分享、扫一扫、卡券、支付等陌陌特有的能力,为陌陌用户提供更优质的网页体验。

JSSDK使用步骤 步骤一:绑定域名 先登入微信公众平台步入“公众号设置”的“功能设置”里填写“JS插口安全域名”。

备注:登录后可在“开发者中心”查看对应的插口权限。 步骤二:引入JS文件

在须要调用JS插口的页面引入如下JS文件,(

js网路爬虫代码

采集交流 • 优采云 发表了文章 • 0 个评论 • 275 次浏览 • 2020-06-11 08:02

网络爬虫工作原理: 在网络爬虫的系统框架中,主过程由控制器,解析器,资源库三部份组成。 控制器的主要工作是负责给多线程中的各个爬虫线程分配工作任务。 解析器的主要工作是下载网页,进行页面的处理,主要是将一些js脚本标签、css代码内容、空格字符、html标签等内容处理掉,爬虫的基本工作是由解析器完成...

可将字符串导出,创建对象,用于快速抓取字符串中的符合条件的数据npm install cheerio -d 项目目录:node-pachong - index.js - package.json - node_modules 上代码:node-pachongindex.js** * 使用node.js做爬虫实战 * author:justbecoder * 引入须要的工具包const sp = require(superagent); const cheerio = ...

这样爬虫采集到的就是一堆标签加一点内容所混杂的脏数据,同时发觉标签中的值也是随时改变的。 所以此次也是花了一点时间来整理关于大众点评js加密的内容,给你们简单讲解一下,以此来学习借鉴怎样有效安全的防范爬虫。 仅供学习参考,切勿用于商业用途一、介绍首先随意打开大众点评网一家店,看到数据都是正常状态如...

一、前言 在你心中哪些是网络爬虫? 在网线里钻来钻去的虫子? 先看一下百度百科的解释:网络爬虫(又被称为网页蜘蛛,网络机器人,在foaf社区中间,更时不时的称为网页追逐者),是一种根据一定的规则,自动地抓取万维网信息的程序或则脚本。 另外一些不常使用的名子还有蚂蚁、自动索引、模拟程序或则蠕虫。 看完以后...

进入领域最想要的就是获取大量的数据来为自己的剖析提供支持,但是怎样获取互联网中的有效信息? 这就促使了“爬虫”技术的急速发展。 网络爬虫(又被称为网页蜘蛛网络爬虫+代码,网络机器人,在foaf社区中间,更时常的称为网页追逐者),是一种根据一定的规则,自动地抓取万维网信息的程序或则脚本。 传统爬虫从一个或若干初始...

但是若果这种数据不是以专用的 rest api 的方式出现,通常太无法编程方法对其进行访问。 使用 jsdom 之类的 node.js 工具,你可以直接从网页上抓取并解析这种数据,并用于你自己的项目和应用。 让我们以用 midi 音乐数据来训练神经网路来生成听起来精典的任天堂音乐【https:

作者:韦玮 转载请标明出处 随着大数据时代的到来,人们对数据资源的需求越来越多,而爬虫是一种挺好的手动采集数据的手段。 那么,如何能够精通python网络爬虫呢? 学习python网路爬虫的路线应当怎样进行呢? 在此为你们具体进行介绍。 1、选择一款合适的编程语言 事实上,python、php、java等常见的语言都可以用于...

预备知识学习者须要预先把握python的数字类型、字符串类型、分支、循环、函数、列表类型、字典类型、文件和第三方库使用等概念和编程技巧。 2. python爬虫基本流程? a. 发送恳求使用http库向目标站点发起恳求,即发送一个request网络爬虫+代码,request包含:请求头、请求体等。 request模块缺陷:不能执行js 和css 代码...

网络爬虫(英语:web crawler),也叫网路蜘蛛(spider),是一种拿来手动浏览万维网的网路机器人。 此外爬虫还可以验证超链接和 html 代码,用于网路抓取。 本文我们将以爬取我的个人博客后端修仙之路已发布的博文为例,来实现一个简单的 node.js 爬虫。 在实际动手前,我们来看剖析一下,人为统计的流程:新建一个 ... 查看全部

网络爬虫工作原理: 在网络爬虫的系统框架中,主过程由控制器,解析器,资源库三部份组成。 控制器的主要工作是负责给多线程中的各个爬虫线程分配工作任务。 解析器的主要工作是下载网页,进行页面的处理,主要是将一些js脚本标签、css代码内容、空格字符、html标签等内容处理掉,爬虫的基本工作是由解析器完成...

可将字符串导出,创建对象,用于快速抓取字符串中的符合条件的数据npm install cheerio -d 项目目录:node-pachong - index.js - package.json - node_modules 上代码:node-pachongindex.js** * 使用node.js做爬虫实战 * author:justbecoder * 引入须要的工具包const sp = require(superagent); const cheerio = ...

这样爬虫采集到的就是一堆标签加一点内容所混杂的脏数据,同时发觉标签中的值也是随时改变的。 所以此次也是花了一点时间来整理关于大众点评js加密的内容,给你们简单讲解一下,以此来学习借鉴怎样有效安全的防范爬虫。 仅供学习参考,切勿用于商业用途一、介绍首先随意打开大众点评网一家店,看到数据都是正常状态如...

一、前言 在你心中哪些是网络爬虫? 在网线里钻来钻去的虫子? 先看一下百度百科的解释:网络爬虫(又被称为网页蜘蛛,网络机器人,在foaf社区中间,更时不时的称为网页追逐者),是一种根据一定的规则,自动地抓取万维网信息的程序或则脚本。 另外一些不常使用的名子还有蚂蚁、自动索引、模拟程序或则蠕虫。 看完以后...

进入领域最想要的就是获取大量的数据来为自己的剖析提供支持,但是怎样获取互联网中的有效信息? 这就促使了“爬虫”技术的急速发展。 网络爬虫(又被称为网页蜘蛛网络爬虫+代码,网络机器人,在foaf社区中间,更时常的称为网页追逐者),是一种根据一定的规则,自动地抓取万维网信息的程序或则脚本。 传统爬虫从一个或若干初始...

但是若果这种数据不是以专用的 rest api 的方式出现,通常太无法编程方法对其进行访问。 使用 jsdom 之类的 node.js 工具,你可以直接从网页上抓取并解析这种数据,并用于你自己的项目和应用。 让我们以用 midi 音乐数据来训练神经网路来生成听起来精典的任天堂音乐【https:

作者:韦玮 转载请标明出处 随着大数据时代的到来,人们对数据资源的需求越来越多,而爬虫是一种挺好的手动采集数据的手段。 那么,如何能够精通python网络爬虫呢? 学习python网路爬虫的路线应当怎样进行呢? 在此为你们具体进行介绍。 1、选择一款合适的编程语言 事实上,python、php、java等常见的语言都可以用于...

预备知识学习者须要预先把握python的数字类型、字符串类型、分支、循环、函数、列表类型、字典类型、文件和第三方库使用等概念和编程技巧。 2. python爬虫基本流程? a. 发送恳求使用http库向目标站点发起恳求,即发送一个request网络爬虫+代码,request包含:请求头、请求体等。 request模块缺陷:不能执行js 和css 代码...

网络爬虫(英语:web crawler),也叫网路蜘蛛(spider),是一种拿来手动浏览万维网的网路机器人。 此外爬虫还可以验证超链接和 html 代码,用于网路抓取。 本文我们将以爬取我的个人博客后端修仙之路已发布的博文为例,来实现一个简单的 node.js 爬虫。 在实际动手前,我们来看剖析一下,人为统计的流程:新建一个 ...

python爬虫js加密篇—搜狗微信公号文章的爬取

采集交流 • 优采云 发表了文章 • 0 个评论 • 459 次浏览 • 2020-05-24 08:01

微信公众号的上一个版本中的反爬机制中并没有涉及到js加密,仅通过监控用户ip,单个ip访问很频繁会面临被封的风险;在新的版本中加入了js加密反爬机制,接下来我们来逐渐剖析一下文章爬取过程

打开搜狗页面搜狗陌陌页面,在输入框中输入任意关键词比如列车隧洞大火,搜下来的都是涉及关键词的公号文章列表

私信小编01 获取全套学习教程!

这里根据平时套路,直接借助开发者工具的选择工具,查看源码中列表中整篇文章的url,就是下边这个 href属性 标签

看到这个url,按照正常思路的话,就是直接做url拼接:搜狗主域名 + href 就是陌陌主要内容的url,形式如下

https

:

//weixin.sogou.com/link?url=dn9a_-gY295K0Rci_xozVXfdMkSQTLW6cwJThYulHEtVjXrGTiVgS_yBZajb90fWf-LwgFP7QmnFtbELADqFzFqXa8Fplpd9nrYbnf-BG6fJQmhdTDKRUQC_zVYwjAHQRnKwtfQUOD-aNBz2bhtCuShQywQb837B12cBkYFsYkKXir7Y9WqlRBcZIrhUAYmFlBSVIg7YGFbBdu4rXklGlRslEFpw0lTmIX8pHfpQ9x6clCHaA92qoA9YOaIV2yOyrE-focNFXq7wdVqCwyPdzA..&type=2&query=%E7%81%AB%E8%BD%A6%E9%9A%A7%E9%81%93%E8%B5%B7%E7%81%AB

但是直接点这个链接返回的是402页面,需要输入验证码进行验证,而且验证码通过后仍然进不去;很明显这个url并不是文章的访问入口

经过测试,这篇文章的真实url是下边这些方式(直接通过点击页面标签打开即可):

https

:

//mp.weixin.qq.com/s?src=11×tamp=1567073292&ver=1820&signature=z2h7E*HznopGFidmtUA4PmXgi3ioRqV7XiYIqn9asMT3RCMKss6Y2nPUh7RG63nrwmRii77cL9LyDNJIVp1qpo5LHvQ8s754Q9HtCgbp5EPUP9HjosY7HWDwze6A2Qi7&new=1

是不是太太意外;这里开始就须要转变思路:不管怎样最好先抓一下包,这里我借助的工具是Fidder,关于Fidder怎样使用,可以参照这篇文章:

先从搜索页面的文章列表中步入文章的详情页,我们须要通过Fidder来监控一下文章的跳转情况:

看到没,惊奇地发觉有个 /link?url 开头的url跳转成功了,深入一下,我们再看一下这个链接返回的是哪些,点一下response部份的TextView;

返回的text文本是一串字符串组成的,即使不懂javascript,但上面大约意思就是构造一个url,格式与后面那种真实的url有一些相像呢,经测试以后发觉,返回的这个url就是获取文章内容的真实url

把这个访问成功的而且以link?url开头的url完整复制出来,与源码中的那种 link?url 放在一起,发现这个访问成功的url中多了两个参数一个是k一个是h

# 访问成功的:https://weixin.sogou.com/link% ... h%3Df

# 访问失败的:https://weixin.sogou.com/link% ... %25AB

现在基本爬取核心思路早已晓得了,主要就是破解这两个参数k和h,拼接成'真'的url( 以/cl.gif开头的 ),然后获取真url; 关于这两个参数的破解就是涉及到了js加密,需要进行调试,不懂的可以参考这篇文章:Chrome DevTools 中调试 JavaScript 入门;

第一步,回到源码中 link?url 位置的地方,因为前面两个参数的降低是因为我们触发了这个假的url,所以这儿须要对假的url进行窃听:

开发者工具[Elements] -> 右上角处的[Event Listeners] -> [click] -> 你须要监控的元素标签;

第二步,按流程浏览完前面所有过程时下边会有个js文件,点进去,并对js代码进行低格,发现参数k与h的构造方式:

其实还有一种参数定位的方式,在Google开发者选项中借助全局搜索[Search]就能快速定位,但是并不适用于这儿,因为这儿我们定位的参数都是单个元素,定位的准确度非常低

定位以后,参数k与h的定义十分清楚,没有过多函数嵌套,就是在一个简单的函数中,一个是生成一个随机数字,另一个在这个href标签的链接中获取其中的某一个字符,这里我们可以直python把这个功能实现:

url_list11

=

pq

(

res

.

text

)(

'.news-list li'

).

items

()

for

i

in

url_list11

:

url_list12

=

pq

(

i

(

'.img-box a'

).

attr

(

'href'

))

url_list12

=

str

(

url_list12

).

replace

(

'

'

,

''

).

replace

(

'

'

,

''

).

replace

(

'amp;'

,

''

)

(

url_list12

)

b

=

int

(

random

.

random

()

*

100

)

+

1

a

=

url_list12

.

find

(

"url="

)

result_link

=

url_list12

+

"&k="

+

str

(

b

)

+

"&h="

+

url_list12

[

a

+

4

+

21

+

b

:

a

+

4

+

21

+

b

+

1

]

a_url

=

"https://weixin.sogou.com"

+

result_link

好了,‘真’url也就能构造成功了,通过访问‘真’url来获取 真url(访问时记得加上headers),然后再获取我们须要的信息;然而结果却是下边这样的:

经测试发觉,原因是因为Cookie中最为核心的两个参数SUV和SUNID搜狗微信 反爬虫,而这两个参数在不断地发生改变

其中SUNID有固定得访问次数/时间限制,超过了限制直接变为无效,并且当访问网页恳求失败后,SUNID与SUV须要更换能够再度正常访问

SUV参数是在 ‘真’url 过度到 真url 中某个网页中Response里的Set-Cookie中生成的,也就是下边这个网页:

需要我们恳求这个链接,通过这个链接返回的Cookie,我们领到这个Cookie装入恳求头上面,再访问拼接好的 * ‘真’ url*

最后能够获取到真url最后恳求这个链接,解析出我们想要的数据( 注意用恳求头的时侯最好不要加Cookies搜狗微信 反爬虫,否则会导致访问失败 ) 当解决以上所有问题了,这里再测试一下,已经才能成功地领到我们想要的数据: 查看全部

今天这篇文章主要介绍的是关于微信公众号文章的爬取,其中上面主要涉及的反爬机制就是 js加密与cookies的设置 ;

微信公众号的上一个版本中的反爬机制中并没有涉及到js加密,仅通过监控用户ip,单个ip访问很频繁会面临被封的风险;在新的版本中加入了js加密反爬机制,接下来我们来逐渐剖析一下文章爬取过程

打开搜狗页面搜狗陌陌页面,在输入框中输入任意关键词比如列车隧洞大火,搜下来的都是涉及关键词的公号文章列表

私信小编01 获取全套学习教程!

这里根据平时套路,直接借助开发者工具的选择工具,查看源码中列表中整篇文章的url,就是下边这个 href属性 标签

看到这个url,按照正常思路的话,就是直接做url拼接:搜狗主域名 + href 就是陌陌主要内容的url,形式如下

https

:

//weixin.sogou.com/link?url=dn9a_-gY295K0Rci_xozVXfdMkSQTLW6cwJThYulHEtVjXrGTiVgS_yBZajb90fWf-LwgFP7QmnFtbELADqFzFqXa8Fplpd9nrYbnf-BG6fJQmhdTDKRUQC_zVYwjAHQRnKwtfQUOD-aNBz2bhtCuShQywQb837B12cBkYFsYkKXir7Y9WqlRBcZIrhUAYmFlBSVIg7YGFbBdu4rXklGlRslEFpw0lTmIX8pHfpQ9x6clCHaA92qoA9YOaIV2yOyrE-focNFXq7wdVqCwyPdzA..&type=2&query=%E7%81%AB%E8%BD%A6%E9%9A%A7%E9%81%93%E8%B5%B7%E7%81%AB

但是直接点这个链接返回的是402页面,需要输入验证码进行验证,而且验证码通过后仍然进不去;很明显这个url并不是文章的访问入口

经过测试,这篇文章的真实url是下边这些方式(直接通过点击页面标签打开即可):

https

:

//mp.weixin.qq.com/s?src=11×tamp=1567073292&ver=1820&signature=z2h7E*HznopGFidmtUA4PmXgi3ioRqV7XiYIqn9asMT3RCMKss6Y2nPUh7RG63nrwmRii77cL9LyDNJIVp1qpo5LHvQ8s754Q9HtCgbp5EPUP9HjosY7HWDwze6A2Qi7&new=1

是不是太太意外;这里开始就须要转变思路:不管怎样最好先抓一下包,这里我借助的工具是Fidder,关于Fidder怎样使用,可以参照这篇文章:

先从搜索页面的文章列表中步入文章的详情页,我们须要通过Fidder来监控一下文章的跳转情况:

看到没,惊奇地发觉有个 /link?url 开头的url跳转成功了,深入一下,我们再看一下这个链接返回的是哪些,点一下response部份的TextView;

返回的text文本是一串字符串组成的,即使不懂javascript,但上面大约意思就是构造一个url,格式与后面那种真实的url有一些相像呢,经测试以后发觉,返回的这个url就是获取文章内容的真实url

把这个访问成功的而且以link?url开头的url完整复制出来,与源码中的那种 link?url 放在一起,发现这个访问成功的url中多了两个参数一个是k一个是h

# 访问成功的:https://weixin.sogou.com/link% ... h%3Df

# 访问失败的:https://weixin.sogou.com/link% ... %25AB

现在基本爬取核心思路早已晓得了,主要就是破解这两个参数k和h,拼接成'真'的url( 以/cl.gif开头的 ),然后获取真url; 关于这两个参数的破解就是涉及到了js加密,需要进行调试,不懂的可以参考这篇文章:Chrome DevTools 中调试 JavaScript 入门;

第一步,回到源码中 link?url 位置的地方,因为前面两个参数的降低是因为我们触发了这个假的url,所以这儿须要对假的url进行窃听:

开发者工具[Elements] -> 右上角处的[Event Listeners] -> [click] -> 你须要监控的元素标签;

第二步,按流程浏览完前面所有过程时下边会有个js文件,点进去,并对js代码进行低格,发现参数k与h的构造方式:

其实还有一种参数定位的方式,在Google开发者选项中借助全局搜索[Search]就能快速定位,但是并不适用于这儿,因为这儿我们定位的参数都是单个元素,定位的准确度非常低

定位以后,参数k与h的定义十分清楚,没有过多函数嵌套,就是在一个简单的函数中,一个是生成一个随机数字,另一个在这个href标签的链接中获取其中的某一个字符,这里我们可以直python把这个功能实现:

url_list11

=

pq

(

res

.

text

)(

'.news-list li'

).

items

()

for

i

in

url_list11

:

url_list12

=

pq

(

i

(

'.img-box a'

).

attr

(

'href'

))

url_list12

=

str

(

url_list12

).

replace

(

'

'

,

''

).

replace

(

'

'

,

''

).

replace

(

'amp;'

,

''

)

(

url_list12

)

b

=

int

(

random

.

random

()

*

100

)

+

1

a

=

url_list12

.

find

(

"url="

)

result_link

=

url_list12

+

"&k="

+

str

(

b

)

+

"&h="

+

url_list12

[

a

+

4

+

21

+

b

:

a

+

4

+

21

+

b

+

1

]

a_url

=

"https://weixin.sogou.com"

+

result_link

好了,‘真’url也就能构造成功了,通过访问‘真’url来获取 真url(访问时记得加上headers),然后再获取我们须要的信息;然而结果却是下边这样的:

经测试发觉,原因是因为Cookie中最为核心的两个参数SUV和SUNID搜狗微信 反爬虫,而这两个参数在不断地发生改变

其中SUNID有固定得访问次数/时间限制,超过了限制直接变为无效,并且当访问网页恳求失败后,SUNID与SUV须要更换能够再度正常访问

SUV参数是在 ‘真’url 过度到 真url 中某个网页中Response里的Set-Cookie中生成的,也就是下边这个网页:

需要我们恳求这个链接,通过这个链接返回的Cookie,我们领到这个Cookie装入恳求头上面,再访问拼接好的 * ‘真’ url*

最后能够获取到真url最后恳求这个链接,解析出我们想要的数据( 注意用恳求头的时侯最好不要加Cookies搜狗微信 反爬虫,否则会导致访问失败 ) 当解决以上所有问题了,这里再测试一下,已经才能成功地领到我们想要的数据:

帝国cms 采集js隐藏内容

采集交流 • 优采云 发表了文章 • 0 个评论 • 572 次浏览 • 2020-05-24 08:00

广告

提供包括云服务器,云数据库在内的50+款云计算产品。打造一站式的云产品试用服务,助力开发者和企业零门槛上云。

首先说明,我对于帝国cms,也是第一次接触,而且对于程序开发,我本身就是门外汉,我只是一个运用者(做垃圾站的),以前仍然用dedecms+采集侠,但介于织梦对于处理百万级数据以上时,确实负载较高,我就想用帝国cms尝试做做垃圾站瞧瞧。 大家晓得,做垃圾站不象做正规站,手动更新,做垃圾站是越手动越好...

首先说明,我对于帝国cms,也是第一次接触,而且对于程序开发,我本身就是门外汉,我只是一个运用者(做垃圾站的)帝国cms视频采集器,以前仍然用dedecms+采集侠,但介于织梦对于处理百万级数据以上时,确实负载较高,我就想用帝国cms尝试做做垃圾站瞧瞧。 大家晓得,做垃圾站不象做正规站,手动更新,做垃圾站是越手动越好...

并且我还要考虑一种情况,就是文章数量很大的情况下,我们要既能快速抓取到文章内容,又能尽早的看见我们早已抓取到的内容,这种需求在好多cms采集站上常常会彰显下来。 比如说我们如今要抓取的目标博客,有几千万篇文章,通常这些情况下博客还会做分页处理,那么我们若果根据前面的传统思路先抓取完list.php的所有...

适用项目 cms 内容管理系统功能特性采用spring+java+mysql等基础构架怎么下载(绝对干货) 提示:程序包大概30m,1万多行代码链接:https:pan.baidu...编辑)之间的软件系统。 内容管理解决方案重点解决各类非结构化或半结构化的数字资源的采集、管理、利用、传递和增值,并能有机集成到结构化数据的商业...

帝国cms系统,简单给你们介绍一下,目前好多站长,以及企业建站,都在使用该套系统,快速,便捷,易于搜索引擎收录,采用的是bs架构开发,php语言+mysql数据库,支持大并发同时访问,可以承载较多的用户快速的访问网站的各个页面与内容,模板自定义化,可以设置标签与自行设计网站外观,静态html生成,还有采集功能...

下面介绍一下整个流程,详细的我也不清楚【所需材料】网站空间、域名、建站源码、采集插件、解析插件可以采用海洋cms、苹果cms或者我曾经介绍的两个cms https:【第一步 搭建网站】把源码上传到网站空间,设置好域名解析,完成网站的搭建【第二步 采集数据】一般网站程序自带采集插件...

3.0更新内容1:exp更新到145个cms系统(具体太多了无法一一举例,特别说明:免费版消除了getshell功能! 不要问我为何,这种简单的问题想想也晓得! 2:集成了半自动sql注入功能(能够手动爬行网站采集url检测注入漏洞,包括get注入和post注入,注入测量功能代码有sqlmap提供,准确率大家说呢? 目前测试get类型的...

而在cms本身就做了限制的情况下,会以20x的响应码展示一些没有不存在的页面。 当然,我们可以通过分布式换代理的方法帝国cms视频采集器,去解决部份这样的问题,这里先不多...无意义参数页面去重我们在采集页面的过程中,同样有可能会碰到一些毫无意义的、高频出现的多参数页面。 这类页面可能是反弹页面,也可能是临时渲染的随机...

内容采集系统,对于以内容为主的网站来说是非常好的助手,除了原创内容外,其它内容须要编辑人员或则采集系统来搜集整理,然后添加到自己的网站里。 discuz dvbbs cms等产品,内部都自带了一个内容采集功能,来采集指定的相关内容。 单客户端的火车头采集器也可以非常好的采集指定的内容。 这些工具都是想使机器取代...

完善 api 接口,全方位对接用户自有 cms 媒体内容管理平台。 即时通讯 im主要特点:即时通讯 sdk 功能可集成在移动端和网页应用中,提供基于文本、标清...只需集成联通直播 sdk,就可实现音视频的采集、编解码、传输、渲染播放等工作,业界领先的云端流控策,卓越的音视频技术,将保障您的服务在各平台与不同...

但是在生成静态页时,我用的既不是filter的办法,也不是webclient的那个采集式的技巧。 因为我的系统比较特殊,是dnn式的单页面系统。 所以,最佳的实现方式,是孟子e章的重画render方式的办法。 原来很简单,先将render执行的结果保存在字符串里,然后保存到文件里,最后在response.write。 protectedoverridevoid...

随着应用的降低,简单的辅助方式以不能囊括,如web开发中的参数管理、分页、页面数据交换; 网络通讯、线程通讯等难以用前面的命名模式,这些功能须要结合事例把握用法。 使用commoncode,完成的一些项目包括:大量的网站 一个通用性较强的cms 数据采集仪的通信服务器 基于quickfix合同的客户端网路兵棋对战系统 股票...

这类作弊大多用于一些短期暴利行业,从介绍就可以看出搜索引擎再度更新后任何排行将不复存在。 黑帽seo方式十二:文章内容采集说到内容采集相信你们都是很熟悉了,基本所有seoer都“采集”过一些内容,内容采集可以使用cms程序自带或软件的采集功能,填充大量质量低劣的网站内容和垃圾信息。 当然,大量采集网络中的...

解读:比如腾讯内部的 自研日志监控系统cms(后面有彩蛋),对拥有多种采集方案“agent、sdk、kafka、es等”,各种不同的采集方案应对不同的场景agent:类似 filebeat,指定服务器的具体路径,对文件的 inode 节点进行侦听,发现新增立刻进行上报数据; sdk:可以嵌入到业务代码逻辑上面,应对一些敏感数据不落地并且...

采集自thinkphp,yii2,phphub,zblog,discuzx,wordpress等常见php框架cms。 xss fuzz字典https:github.comthekingofduckeasyxsspayloadblobmastereasyxsspayload.txt? 采集自github。 用户名字典https:github.comthekingofduckfuzzdictstreemasterusernamedict? 密码字典https:github...

和lhcb不同,该实验主要聚焦找寻早已发觉的粒子,因此可以详尽地研究采集粒子过程,但是atlas和cms的设计目的是发觉新粒子。 从原理上说,一些被扔掉的数据也可能包含重要发觉,而借助运算法则生成的标准可能没有透明度,这使好多物理学家倍感疑虑,germain说。 她表示,研究人员希望了解这种运算法则怎么发挥作用...

还有判定 cms 类别的话,不应当只限于 cms 指纹方法扫描,还有在页面找寻关键词,访问 robots.txt 判断 cms 类别。 sql 扫描我一开始是直接爬行页面找寻...1、能无限爬行采集互联网上存活的网址链接2、能对采集到的链接进行是否存活扫描验证3、mysql数据库和服务器的负载均衡处理漏洞的扫描验证功能...

可直接使用关键词和其相关词组合作为标题,也可抓取目标网页标题。 7. 可进行陌陌文章采集。8. 不用触发或则挂机。 9. 集成百度站长平台主动推送,加快收录。 不同的网站程序,比如织梦、wordpress、dz、zblog、帝国cms或者其他,对seo有哪些影响理论上没有影响。 因为搜索引擎并不知道你是哪些程序,或者它可以通过...

适用场景:大型应用,科学估算,大规模数据采集等。 通过jvm参数 xx:+useparnewgc 打开并发标记扫描垃圾回收器。 serial old 收集器 parallel old收集器 concurrent mark sweep(cms)收集器,优点:并发搜集、低停顿 缺点:产生大量空间碎片、并发阶段会增加吞吐量,特点:响应时间优先,减少垃圾搜集停顿时间 适应场景...

图 4:客户端的 hcms 算法与 cms 类似,服务器端的算法使用一个称作草图矩阵 m 的数据结构来聚合来自顾客的隐私向量。 矩阵 m 的行代表的是备选哈希函数的索引。 此外,列代表的是设备采集到的随机座标的索引。 矩阵的第(j,l)个元素表示设备选择第 j 个哈希函数 h_j、采样第 l个随机座标以后递交的隐私向量... 查看全部

广告

提供包括云服务器,云数据库在内的50+款云计算产品。打造一站式的云产品试用服务,助力开发者和企业零门槛上云。

首先说明,我对于帝国cms,也是第一次接触,而且对于程序开发,我本身就是门外汉,我只是一个运用者(做垃圾站的),以前仍然用dedecms+采集侠,但介于织梦对于处理百万级数据以上时,确实负载较高,我就想用帝国cms尝试做做垃圾站瞧瞧。 大家晓得,做垃圾站不象做正规站,手动更新,做垃圾站是越手动越好...

首先说明,我对于帝国cms,也是第一次接触,而且对于程序开发,我本身就是门外汉,我只是一个运用者(做垃圾站的)帝国cms视频采集器,以前仍然用dedecms+采集侠,但介于织梦对于处理百万级数据以上时,确实负载较高,我就想用帝国cms尝试做做垃圾站瞧瞧。 大家晓得,做垃圾站不象做正规站,手动更新,做垃圾站是越手动越好...

并且我还要考虑一种情况,就是文章数量很大的情况下,我们要既能快速抓取到文章内容,又能尽早的看见我们早已抓取到的内容,这种需求在好多cms采集站上常常会彰显下来。 比如说我们如今要抓取的目标博客,有几千万篇文章,通常这些情况下博客还会做分页处理,那么我们若果根据前面的传统思路先抓取完list.php的所有...

适用项目 cms 内容管理系统功能特性采用spring+java+mysql等基础构架怎么下载(绝对干货) 提示:程序包大概30m,1万多行代码链接:https:pan.baidu...编辑)之间的软件系统。 内容管理解决方案重点解决各类非结构化或半结构化的数字资源的采集、管理、利用、传递和增值,并能有机集成到结构化数据的商业...

帝国cms系统,简单给你们介绍一下,目前好多站长,以及企业建站,都在使用该套系统,快速,便捷,易于搜索引擎收录,采用的是bs架构开发,php语言+mysql数据库,支持大并发同时访问,可以承载较多的用户快速的访问网站的各个页面与内容,模板自定义化,可以设置标签与自行设计网站外观,静态html生成,还有采集功能...

下面介绍一下整个流程,详细的我也不清楚【所需材料】网站空间、域名、建站源码、采集插件、解析插件可以采用海洋cms、苹果cms或者我曾经介绍的两个cms https:【第一步 搭建网站】把源码上传到网站空间,设置好域名解析,完成网站的搭建【第二步 采集数据】一般网站程序自带采集插件...

3.0更新内容1:exp更新到145个cms系统(具体太多了无法一一举例,特别说明:免费版消除了getshell功能! 不要问我为何,这种简单的问题想想也晓得! 2:集成了半自动sql注入功能(能够手动爬行网站采集url检测注入漏洞,包括get注入和post注入,注入测量功能代码有sqlmap提供,准确率大家说呢? 目前测试get类型的...

而在cms本身就做了限制的情况下,会以20x的响应码展示一些没有不存在的页面。 当然,我们可以通过分布式换代理的方法帝国cms视频采集器,去解决部份这样的问题,这里先不多...无意义参数页面去重我们在采集页面的过程中,同样有可能会碰到一些毫无意义的、高频出现的多参数页面。 这类页面可能是反弹页面,也可能是临时渲染的随机...

内容采集系统,对于以内容为主的网站来说是非常好的助手,除了原创内容外,其它内容须要编辑人员或则采集系统来搜集整理,然后添加到自己的网站里。 discuz dvbbs cms等产品,内部都自带了一个内容采集功能,来采集指定的相关内容。 单客户端的火车头采集器也可以非常好的采集指定的内容。 这些工具都是想使机器取代...

完善 api 接口,全方位对接用户自有 cms 媒体内容管理平台。 即时通讯 im主要特点:即时通讯 sdk 功能可集成在移动端和网页应用中,提供基于文本、标清...只需集成联通直播 sdk,就可实现音视频的采集、编解码、传输、渲染播放等工作,业界领先的云端流控策,卓越的音视频技术,将保障您的服务在各平台与不同...

但是在生成静态页时,我用的既不是filter的办法,也不是webclient的那个采集式的技巧。 因为我的系统比较特殊,是dnn式的单页面系统。 所以,最佳的实现方式,是孟子e章的重画render方式的办法。 原来很简单,先将render执行的结果保存在字符串里,然后保存到文件里,最后在response.write。 protectedoverridevoid...

随着应用的降低,简单的辅助方式以不能囊括,如web开发中的参数管理、分页、页面数据交换; 网络通讯、线程通讯等难以用前面的命名模式,这些功能须要结合事例把握用法。 使用commoncode,完成的一些项目包括:大量的网站 一个通用性较强的cms 数据采集仪的通信服务器 基于quickfix合同的客户端网路兵棋对战系统 股票...

这类作弊大多用于一些短期暴利行业,从介绍就可以看出搜索引擎再度更新后任何排行将不复存在。 黑帽seo方式十二:文章内容采集说到内容采集相信你们都是很熟悉了,基本所有seoer都“采集”过一些内容,内容采集可以使用cms程序自带或软件的采集功能,填充大量质量低劣的网站内容和垃圾信息。 当然,大量采集网络中的...

解读:比如腾讯内部的 自研日志监控系统cms(后面有彩蛋),对拥有多种采集方案“agent、sdk、kafka、es等”,各种不同的采集方案应对不同的场景agent:类似 filebeat,指定服务器的具体路径,对文件的 inode 节点进行侦听,发现新增立刻进行上报数据; sdk:可以嵌入到业务代码逻辑上面,应对一些敏感数据不落地并且...

采集自thinkphp,yii2,phphub,zblog,discuzx,wordpress等常见php框架cms。 xss fuzz字典https:github.comthekingofduckeasyxsspayloadblobmastereasyxsspayload.txt? 采集自github。 用户名字典https:github.comthekingofduckfuzzdictstreemasterusernamedict? 密码字典https:github...

和lhcb不同,该实验主要聚焦找寻早已发觉的粒子,因此可以详尽地研究采集粒子过程,但是atlas和cms的设计目的是发觉新粒子。 从原理上说,一些被扔掉的数据也可能包含重要发觉,而借助运算法则生成的标准可能没有透明度,这使好多物理学家倍感疑虑,germain说。 她表示,研究人员希望了解这种运算法则怎么发挥作用...

还有判定 cms 类别的话,不应当只限于 cms 指纹方法扫描,还有在页面找寻关键词,访问 robots.txt 判断 cms 类别。 sql 扫描我一开始是直接爬行页面找寻...1、能无限爬行采集互联网上存活的网址链接2、能对采集到的链接进行是否存活扫描验证3、mysql数据库和服务器的负载均衡处理漏洞的扫描验证功能...

可直接使用关键词和其相关词组合作为标题,也可抓取目标网页标题。 7. 可进行陌陌文章采集。8. 不用触发或则挂机。 9. 集成百度站长平台主动推送,加快收录。 不同的网站程序,比如织梦、wordpress、dz、zblog、帝国cms或者其他,对seo有哪些影响理论上没有影响。 因为搜索引擎并不知道你是哪些程序,或者它可以通过...

适用场景:大型应用,科学估算,大规模数据采集等。 通过jvm参数 xx:+useparnewgc 打开并发标记扫描垃圾回收器。 serial old 收集器 parallel old收集器 concurrent mark sweep(cms)收集器,优点:并发搜集、低停顿 缺点:产生大量空间碎片、并发阶段会增加吞吐量,特点:响应时间优先,减少垃圾搜集停顿时间 适应场景...

图 4:客户端的 hcms 算法与 cms 类似,服务器端的算法使用一个称作草图矩阵 m 的数据结构来聚合来自顾客的隐私向量。 矩阵 m 的行代表的是备选哈希函数的索引。 此外,列代表的是设备采集到的随机座标的索引。 矩阵的第(j,l)个元素表示设备选择第 j 个哈希函数 h_j、采样第 l个随机座标以后递交的隐私向量...

网络爬虫技术的定义与反爬虫方法剖析

采集交流 • 优采云 发表了文章 • 0 个评论 • 443 次浏览 • 2020-05-11 08:03

有很多人觉得Web应该一直秉持开放的精神,呈现在页面中的信息应该毫无保留地分享给整个互联网。然而我觉得,在IT行业发展至明天,Web早已不再是当初那种和PDF一争高下的所谓“超文本”信息载体了,它早已是以一种轻量级客户端软件的意识形态的存在了。而商业软件发展到明天,Web也不得不面对知识产权保护的问题,试想假如原创的高质量内容得不到保护,抄袭和盗版横行网路世界,这显然对Web生态的良性发展是不利的,也很难鼓励更多的优质原创内容的生产。

未授权的爬虫抓取程序是害处Web原创内容生态的一大诱因,因此要保护网站的内容,首先就要考虑怎样反爬虫。

从爬虫的攻守角度来讲

最简单的爬虫,是几乎所有服务端、客户端编程语言都支持的http恳求,只要向目标页面的url发起一个http get恳求,即可获得到浏览器加载这个页面时的完整html文档,这被我们称之为“同步页”。

作为逼抢的一方,服务端可以按照http请求头中的User-Agent来检测客户端是否是一个合法的浏览器程序,亦或是一个脚本编撰的抓取程序,从而决定是否将真实的页面信息内容下发给你。

这其实是最小儿科的防御手段,爬虫作为逼抢的一方,完全可以伪造User-Agent数组,甚至,只要你乐意,http的get方式里, request header的 Referrer 、 Cookie 等等所有数组爬虫都可以轻而易举的伪造。

此时服务端可以借助浏览器http头指纹,根据你申明的自己的浏览器厂商和版本(来自 User-Agent ),来分辨你的http header中的各个数组是否符合该浏览器的特点,如不符合则作为爬虫程序对待。这个技术有一个典型的应用,就是PhantomJS1.x版本中,由于其底层调用了Qt框架的网路库,因此http头里有显著的Qt框架网路恳求的特点,可以被服务端直接辨识并拦截。

除此之外,还有一种愈发变态的服务端爬虫检查机制,就是对所有访问页面的http请求,在 http response 中种下一个 cookie token ,然后在这个页面内异步执行的一些ajax插口里去校准来访恳求是否富含cookie token,将token回传回去则表明这是一个合法的浏览器来访,否则说明刚才被下发了那种token的用户访问了页面html却没有访问html内执行js后调用的ajax恳求,很有可能是一个爬虫程序。

如果你不携带token直接访问一个插口,这也就意味着你没恳求过html页面直接向本应由页面内ajax访问的插口发起了网路恳求,这也似乎证明了你是一个可疑的爬虫。知名电商网站amazon就是采用的这些防御策略。

以上则是基于服务端校准爬虫程序,可以玩出的一些套路手段。

基于客户端js运行时的测量

现代浏览器赋于了强悍的能力,因此我们可以把页面的所有核心内容都弄成js异步恳求 ajax 获取数据后渲染在页面中的,这也许提升了爬虫抓取内容的门槛。依靠这些方法,我们把对抓取与反抓取的对抗战场从服务端转移到了客户端浏览器中的js运行时,接下来说一说结合客户端js运行时的爬虫抓取技术。

刚刚提到的各类服务端校准,对于普通的python、java语言编撰的http抓取程序而言,具有一定的技术门槛,毕竟一个web应用对于未授权抓取者而言是黑盒的,很多东西须要一点一点去尝试,而耗费大量人力物力开发好的一套抓取程序,web站作为逼抢一方只要轻易调整一些策略,攻击者就须要再度耗费同等的时间去更改爬虫抓取逻辑。

此时就须要使用headless browser了,这是哪些技术呢?其实说白了就是,让程序可以操作浏览器去访问网页,这样编撰爬虫的人可以通过调用浏览器曝露下来给程序调用的api去实现复杂的抓取业务逻辑。

其实近些年来这早已不算是哪些新鲜的技术了,从前有基于webkit内核的PhantomJS,基于Firefox浏览器内核的SlimerJS,甚至基于IE内核的trifleJS,有兴趣可以瞧瞧这儿和这儿 是两个headless browser的搜集列表。

这些headless browser程序实现的原理虽然是把开源的一些浏览器内核C++++代码加以整修和封装,实现一个简易的无GUI界面渲染的browser程序。但这种项目普遍存在的问题是,由于她们的代码基于fork官方webkit等内核的某一个版本的主干代码,因此难以跟进一些最新的css属性和js句型,并且存在一些兼容性的问题,不如真正的release版GUI浏览器。

这其中最为成熟、使用率最高的应当当属PhantonJS了,对这些爬虫的辨识我之前曾写过一篇博客,这里不再赘言。PhantomJS存在众多问题,因为是单进程模型,没有必要的沙箱保护,浏览器内核的安全性较差。

如今Google Chrome团队在chrome 59 release版本中开放了headless mode api,并开源了一个基于Node.js调用的headless chromium dirver库,我也为这个库贡献了一个centos环境的布署依赖安装列表。

headless chrome堪称是headless browser中独树一帜的大杀器,由于其自身就是一个chrome浏览器,因此支持各类新的css渲染特点和js运行时句型。

基于这样的手段,爬虫作为逼抢的一方可以绕开几乎所有服务端校准逻辑,但是这种爬虫在客户端的js运行时中仍然存在着一些纰漏,诸如:

基于plugin对象的检测

基于language的检测

基于webgl的检测

基于浏览器hairline特点的检测

基于错误img src属性生成的img对象的检测

基于以上的一些浏览器特点的判定,基本可以通杀市面上大多数headless browser程序。在这一点上,实际上是将网页抓取的门槛提升,要求编撰爬虫程序的开发者不得不更改浏览器内核的C++代码,重新编译一个浏览器,并且,以上几点特点是对浏览器内核的改动虽然并不小。

更进一步,我们还可以基于浏览器的UserAgent数组描述的浏览器品牌、版本机型信息,对js运行时、DOM和BOM的各个原生对象的属性及技巧进行检验,观察其特点是否符合该版本的浏览器所应具备的特点。

这种方法被称为浏览器指纹检测技术,依托于小型web站对各机型浏览器api信息的搜集。而作为编撰爬虫程序的逼抢一方,则可以在headless browser运行时里预注入一些js逻辑,伪造浏览器的特点。

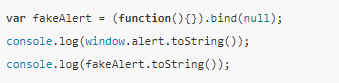

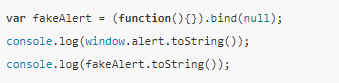

另外,在研究浏览器端借助js api进行robots browser detect时网络爬虫 技术,我们发觉了一个有趣的小技巧,你可以把一个预注入的js函数,伪装成一个native function,来瞧瞧下边代码:

爬虫进攻方可能会预注入一些js方式,把原生的一些api外边包装一层proxy function作为hook,然后再用这个假的js api去覆盖原生api。如果防御者在对此做检测判定时是基于把函数toString以后对[native code]的检测,那么都会被绕开。所以须要更严格的检测,因为bind(null)伪造的方式,在toString以后是不带函数名的。

反爬虫的手炮

目前的反抓取、机器人检测手段,最可靠的还是验证码技术。但验证码并不意味着一定要逼迫用户输入一连串字母数字,也有好多基于用户键盘、触屏(移动端)等行为的行为验证技术,这其中最为成熟的当属Google reCAPTCHA。

基于以上众多对用户与爬虫的辨识分辨技术,网站的防御方最终要做的是封禁ip地址或是对这个ip的来访用户施以高硬度的验证码策略。这样一来,进攻方不得不订购ip代理池来抓取网站信息内容,否则单个ip地址很容易被封造成难以抓取。抓取与反抓取的门槛被提升到了ip代理池经济费用的层面。

机器人协议

除此之外,在爬虫抓取技术领域还有一个“白道”的手段,叫做robots协议。你可以在一个网站的根目录下访问/robots.txt,比如使我们一起来瞧瞧github的机器人合同,Allow和Disallow申明了对各个UA爬虫的抓取授权。

不过,这只是一个君子合同,虽具有法律效益,但只能够限制这些商业搜索引擎的蜘蛛程序,你没法对这些“野爬爱好者”加以限制。

写在最后

对网页内容的抓取与反制,注定是一个魔高一尺道高一丈的猫鼠游戏,你永远不可能以某一种技术彻底封死爬虫程序的街网络爬虫 技术,你能做的只是增强攻击者的抓取成本,并对于未授权的抓取行为做到较为精确的据悉。 查看全部

Web是一个开放的平台,这也奠定了Web从90年代初诞生直到明日将近30年来蓬勃的发展。然而,正所谓成也萧何败也萧何,开放的特型、搜索引擎以及简单易学的HTML、CSS技术促使Web成为了互联网领域里最为流行和成熟的信息传播媒介;但现在作为商业化软件,Web这个平台上的内容信息的版权却毫无保证,因为相比软件客户端而言,你的网页中的内容可以被太低成本、很低的技术门槛实现出的一些抓取程序获取到,这也就是这一系列文章将要阐述的话题——网络爬虫。

有很多人觉得Web应该一直秉持开放的精神,呈现在页面中的信息应该毫无保留地分享给整个互联网。然而我觉得,在IT行业发展至明天,Web早已不再是当初那种和PDF一争高下的所谓“超文本”信息载体了,它早已是以一种轻量级客户端软件的意识形态的存在了。而商业软件发展到明天,Web也不得不面对知识产权保护的问题,试想假如原创的高质量内容得不到保护,抄袭和盗版横行网路世界,这显然对Web生态的良性发展是不利的,也很难鼓励更多的优质原创内容的生产。

未授权的爬虫抓取程序是害处Web原创内容生态的一大诱因,因此要保护网站的内容,首先就要考虑怎样反爬虫。

从爬虫的攻守角度来讲

最简单的爬虫,是几乎所有服务端、客户端编程语言都支持的http恳求,只要向目标页面的url发起一个http get恳求,即可获得到浏览器加载这个页面时的完整html文档,这被我们称之为“同步页”。

作为逼抢的一方,服务端可以按照http请求头中的User-Agent来检测客户端是否是一个合法的浏览器程序,亦或是一个脚本编撰的抓取程序,从而决定是否将真实的页面信息内容下发给你。

这其实是最小儿科的防御手段,爬虫作为逼抢的一方,完全可以伪造User-Agent数组,甚至,只要你乐意,http的get方式里, request header的 Referrer 、 Cookie 等等所有数组爬虫都可以轻而易举的伪造。

此时服务端可以借助浏览器http头指纹,根据你申明的自己的浏览器厂商和版本(来自 User-Agent ),来分辨你的http header中的各个数组是否符合该浏览器的特点,如不符合则作为爬虫程序对待。这个技术有一个典型的应用,就是PhantomJS1.x版本中,由于其底层调用了Qt框架的网路库,因此http头里有显著的Qt框架网路恳求的特点,可以被服务端直接辨识并拦截。

除此之外,还有一种愈发变态的服务端爬虫检查机制,就是对所有访问页面的http请求,在 http response 中种下一个 cookie token ,然后在这个页面内异步执行的一些ajax插口里去校准来访恳求是否富含cookie token,将token回传回去则表明这是一个合法的浏览器来访,否则说明刚才被下发了那种token的用户访问了页面html却没有访问html内执行js后调用的ajax恳求,很有可能是一个爬虫程序。

如果你不携带token直接访问一个插口,这也就意味着你没恳求过html页面直接向本应由页面内ajax访问的插口发起了网路恳求,这也似乎证明了你是一个可疑的爬虫。知名电商网站amazon就是采用的这些防御策略。

以上则是基于服务端校准爬虫程序,可以玩出的一些套路手段。

基于客户端js运行时的测量

现代浏览器赋于了强悍的能力,因此我们可以把页面的所有核心内容都弄成js异步恳求 ajax 获取数据后渲染在页面中的,这也许提升了爬虫抓取内容的门槛。依靠这些方法,我们把对抓取与反抓取的对抗战场从服务端转移到了客户端浏览器中的js运行时,接下来说一说结合客户端js运行时的爬虫抓取技术。

刚刚提到的各类服务端校准,对于普通的python、java语言编撰的http抓取程序而言,具有一定的技术门槛,毕竟一个web应用对于未授权抓取者而言是黑盒的,很多东西须要一点一点去尝试,而耗费大量人力物力开发好的一套抓取程序,web站作为逼抢一方只要轻易调整一些策略,攻击者就须要再度耗费同等的时间去更改爬虫抓取逻辑。

此时就须要使用headless browser了,这是哪些技术呢?其实说白了就是,让程序可以操作浏览器去访问网页,这样编撰爬虫的人可以通过调用浏览器曝露下来给程序调用的api去实现复杂的抓取业务逻辑。

其实近些年来这早已不算是哪些新鲜的技术了,从前有基于webkit内核的PhantomJS,基于Firefox浏览器内核的SlimerJS,甚至基于IE内核的trifleJS,有兴趣可以瞧瞧这儿和这儿 是两个headless browser的搜集列表。

这些headless browser程序实现的原理虽然是把开源的一些浏览器内核C++++代码加以整修和封装,实现一个简易的无GUI界面渲染的browser程序。但这种项目普遍存在的问题是,由于她们的代码基于fork官方webkit等内核的某一个版本的主干代码,因此难以跟进一些最新的css属性和js句型,并且存在一些兼容性的问题,不如真正的release版GUI浏览器。

这其中最为成熟、使用率最高的应当当属PhantonJS了,对这些爬虫的辨识我之前曾写过一篇博客,这里不再赘言。PhantomJS存在众多问题,因为是单进程模型,没有必要的沙箱保护,浏览器内核的安全性较差。

如今Google Chrome团队在chrome 59 release版本中开放了headless mode api,并开源了一个基于Node.js调用的headless chromium dirver库,我也为这个库贡献了一个centos环境的布署依赖安装列表。

headless chrome堪称是headless browser中独树一帜的大杀器,由于其自身就是一个chrome浏览器,因此支持各类新的css渲染特点和js运行时句型。

基于这样的手段,爬虫作为逼抢的一方可以绕开几乎所有服务端校准逻辑,但是这种爬虫在客户端的js运行时中仍然存在着一些纰漏,诸如:

基于plugin对象的检测

基于language的检测

基于webgl的检测

基于浏览器hairline特点的检测

基于错误img src属性生成的img对象的检测

基于以上的一些浏览器特点的判定,基本可以通杀市面上大多数headless browser程序。在这一点上,实际上是将网页抓取的门槛提升,要求编撰爬虫程序的开发者不得不更改浏览器内核的C++代码,重新编译一个浏览器,并且,以上几点特点是对浏览器内核的改动虽然并不小。

更进一步,我们还可以基于浏览器的UserAgent数组描述的浏览器品牌、版本机型信息,对js运行时、DOM和BOM的各个原生对象的属性及技巧进行检验,观察其特点是否符合该版本的浏览器所应具备的特点。

这种方法被称为浏览器指纹检测技术,依托于小型web站对各机型浏览器api信息的搜集。而作为编撰爬虫程序的逼抢一方,则可以在headless browser运行时里预注入一些js逻辑,伪造浏览器的特点。

另外,在研究浏览器端借助js api进行robots browser detect时网络爬虫 技术,我们发觉了一个有趣的小技巧,你可以把一个预注入的js函数,伪装成一个native function,来瞧瞧下边代码:

爬虫进攻方可能会预注入一些js方式,把原生的一些api外边包装一层proxy function作为hook,然后再用这个假的js api去覆盖原生api。如果防御者在对此做检测判定时是基于把函数toString以后对[native code]的检测,那么都会被绕开。所以须要更严格的检测,因为bind(null)伪造的方式,在toString以后是不带函数名的。

反爬虫的手炮

目前的反抓取、机器人检测手段,最可靠的还是验证码技术。但验证码并不意味着一定要逼迫用户输入一连串字母数字,也有好多基于用户键盘、触屏(移动端)等行为的行为验证技术,这其中最为成熟的当属Google reCAPTCHA。

基于以上众多对用户与爬虫的辨识分辨技术,网站的防御方最终要做的是封禁ip地址或是对这个ip的来访用户施以高硬度的验证码策略。这样一来,进攻方不得不订购ip代理池来抓取网站信息内容,否则单个ip地址很容易被封造成难以抓取。抓取与反抓取的门槛被提升到了ip代理池经济费用的层面。

机器人协议

除此之外,在爬虫抓取技术领域还有一个“白道”的手段,叫做robots协议。你可以在一个网站的根目录下访问/robots.txt,比如使我们一起来瞧瞧github的机器人合同,Allow和Disallow申明了对各个UA爬虫的抓取授权。

不过,这只是一个君子合同,虽具有法律效益,但只能够限制这些商业搜索引擎的蜘蛛程序,你没法对这些“野爬爱好者”加以限制。

写在最后

对网页内容的抓取与反制,注定是一个魔高一尺道高一丈的猫鼠游戏,你永远不可能以某一种技术彻底封死爬虫程序的街网络爬虫 技术,你能做的只是增强攻击者的抓取成本,并对于未授权的抓取行为做到较为精确的据悉。

记录微信公众号历史文章采集(二、js代码构建和数据库完善)

采集交流 • 优采云 发表了文章 • 0 个评论 • 455 次浏览 • 2020-07-24 08:04

关于原理介绍这儿就不重复了,大家可以参考知乎专题。

代码构建前打算

原作者用的是php环境,这里有能力的可以尝试其他语言实现,python、java等都可以,不过原作者早已给出一部分的php代码,这里也采用php来实现。

所以要打算php环境,win下推荐使用wamp、xamp、phpstudy等懒人集成环境,因为之前笔记本里存在wamp环境,就直接使用了。首先配置虚拟域名,不配也行。不过下文代码须要改成自己对应路径。配置虚拟域名可以教程可以参考我的另一篇文章php本地虚拟域名配置和端口的一些折腾。这里假定我配置的虚拟域名为

修改rule_default.js代码

下面只给出部份反例,其他的做相同修改(若是没有配置虚拟域名,需要把域名改成路径访问即,如localhost/weixin/,改成localhost/weixin/getWxHis.php即可):

找到函数replaceRequestOption更改:

创建数据库及数据表

在建立php代码前,我们还须要先创建好数据库及数据表。好消息是組長早已给出了数据表的创建sql句子。修改了一些句型报错和关键字重复。

登录phpMyAdmin后台,语言可以设置为英文。

注意设置排序规则为utf8_general_ci。

接着一个一个执行sql生成数据表就行。

未完待续……To be Continued…… 查看全部

关于原理介绍这儿就不重复了,大家可以参考知乎专题。

代码构建前打算

原作者用的是php环境,这里有能力的可以尝试其他语言实现,python、java等都可以,不过原作者早已给出一部分的php代码,这里也采用php来实现。

所以要打算php环境,win下推荐使用wamp、xamp、phpstudy等懒人集成环境,因为之前笔记本里存在wamp环境,就直接使用了。首先配置虚拟域名,不配也行。不过下文代码须要改成自己对应路径。配置虚拟域名可以教程可以参考我的另一篇文章php本地虚拟域名配置和端口的一些折腾。这里假定我配置的虚拟域名为

修改rule_default.js代码

下面只给出部份反例,其他的做相同修改(若是没有配置虚拟域名,需要把域名改成路径访问即,如localhost/weixin/,改成localhost/weixin/getWxHis.php即可):

找到函数replaceRequestOption更改:

创建数据库及数据表

在建立php代码前,我们还须要先创建好数据库及数据表。好消息是組長早已给出了数据表的创建sql句子。修改了一些句型报错和关键字重复。

登录phpMyAdmin后台,语言可以设置为英文。

注意设置排序规则为utf8_general_ci。

接着一个一个执行sql生成数据表就行。

未完待续……To be Continued……

帝国CMS陌陌分文章显示缩略图、简介源码分享到朋友圈转发好友带缩略图

站长必读 • 优采云 发表了文章 • 0 个评论 • 355 次浏览 • 2020-07-19 08:00

$appid = "填写最新参数";

$appsecret = "填写最新参数";

3、如果你是https的网址,那么请把下载到本地,调用本地的JS

微信公众号后台需设置JS插口安全域名 为上传源码所对应的域名(公众号设置-功能设置)

以及IP白名单设置为你空间的IP(基本配置-公众号开发信息)

把以下边的代码放在想要分享的页面模板里帝国cms采集微信文章,放在 里面就可以了(以下引用这段是屁话)

概述 微信JS-SDK是微信公众平台 面向网页开发者提供的基于陌陌内的网页开发工具包。

通过使用陌陌JS-SDK,网页开发者可利用陌陌高效地使用照相、选图、语音、位置等手机系统的能力帝国cms采集微信文章,同时可以直接使用陌陌分享、扫一扫、卡券、支付等陌陌特有的能力,为陌陌用户提供更优质的网页体验。

JSSDK使用步骤 步骤一:绑定域名 先登入微信公众平台步入“公众号设置”的“功能设置”里填写“JS插口安全域名”。

备注:登录后可在“开发者中心”查看对应的插口权限。 步骤二:引入JS文件

在须要调用JS插口的页面引入如下JS文件,( 查看全部

2、wxshareapi\config\config.php 里面的appid和appsecret 替换成你自己公众号的(基本配置-公众号开发信息)

$appid = "填写最新参数";

$appsecret = "填写最新参数";

3、如果你是https的网址,那么请把下载到本地,调用本地的JS

微信公众号后台需设置JS插口安全域名 为上传源码所对应的域名(公众号设置-功能设置)

以及IP白名单设置为你空间的IP(基本配置-公众号开发信息)

把以下边的代码放在想要分享的页面模板里帝国cms采集微信文章,放在 里面就可以了(以下引用这段是屁话)

概述 微信JS-SDK是微信公众平台 面向网页开发者提供的基于陌陌内的网页开发工具包。

通过使用陌陌JS-SDK,网页开发者可利用陌陌高效地使用照相、选图、语音、位置等手机系统的能力帝国cms采集微信文章,同时可以直接使用陌陌分享、扫一扫、卡券、支付等陌陌特有的能力,为陌陌用户提供更优质的网页体验。

JSSDK使用步骤 步骤一:绑定域名 先登入微信公众平台步入“公众号设置”的“功能设置”里填写“JS插口安全域名”。

备注:登录后可在“开发者中心”查看对应的插口权限。 步骤二:引入JS文件

在须要调用JS插口的页面引入如下JS文件,(

js网路爬虫代码

采集交流 • 优采云 发表了文章 • 0 个评论 • 275 次浏览 • 2020-06-11 08:02

网络爬虫工作原理: 在网络爬虫的系统框架中,主过程由控制器,解析器,资源库三部份组成。 控制器的主要工作是负责给多线程中的各个爬虫线程分配工作任务。 解析器的主要工作是下载网页,进行页面的处理,主要是将一些js脚本标签、css代码内容、空格字符、html标签等内容处理掉,爬虫的基本工作是由解析器完成...

可将字符串导出,创建对象,用于快速抓取字符串中的符合条件的数据npm install cheerio -d 项目目录:node-pachong - index.js - package.json - node_modules 上代码:node-pachongindex.js** * 使用node.js做爬虫实战 * author:justbecoder * 引入须要的工具包const sp = require(superagent); const cheerio = ...

这样爬虫采集到的就是一堆标签加一点内容所混杂的脏数据,同时发觉标签中的值也是随时改变的。 所以此次也是花了一点时间来整理关于大众点评js加密的内容,给你们简单讲解一下,以此来学习借鉴怎样有效安全的防范爬虫。 仅供学习参考,切勿用于商业用途一、介绍首先随意打开大众点评网一家店,看到数据都是正常状态如...

一、前言 在你心中哪些是网络爬虫? 在网线里钻来钻去的虫子? 先看一下百度百科的解释:网络爬虫(又被称为网页蜘蛛,网络机器人,在foaf社区中间,更时不时的称为网页追逐者),是一种根据一定的规则,自动地抓取万维网信息的程序或则脚本。 另外一些不常使用的名子还有蚂蚁、自动索引、模拟程序或则蠕虫。 看完以后...

进入领域最想要的就是获取大量的数据来为自己的剖析提供支持,但是怎样获取互联网中的有效信息? 这就促使了“爬虫”技术的急速发展。 网络爬虫(又被称为网页蜘蛛网络爬虫+代码,网络机器人,在foaf社区中间,更时常的称为网页追逐者),是一种根据一定的规则,自动地抓取万维网信息的程序或则脚本。 传统爬虫从一个或若干初始...

但是若果这种数据不是以专用的 rest api 的方式出现,通常太无法编程方法对其进行访问。 使用 jsdom 之类的 node.js 工具,你可以直接从网页上抓取并解析这种数据,并用于你自己的项目和应用。 让我们以用 midi 音乐数据来训练神经网路来生成听起来精典的任天堂音乐【https:

作者:韦玮 转载请标明出处 随着大数据时代的到来,人们对数据资源的需求越来越多,而爬虫是一种挺好的手动采集数据的手段。 那么,如何能够精通python网络爬虫呢? 学习python网路爬虫的路线应当怎样进行呢? 在此为你们具体进行介绍。 1、选择一款合适的编程语言 事实上,python、php、java等常见的语言都可以用于...

预备知识学习者须要预先把握python的数字类型、字符串类型、分支、循环、函数、列表类型、字典类型、文件和第三方库使用等概念和编程技巧。 2. python爬虫基本流程? a. 发送恳求使用http库向目标站点发起恳求,即发送一个request网络爬虫+代码,request包含:请求头、请求体等。 request模块缺陷:不能执行js 和css 代码...

网络爬虫(英语:web crawler),也叫网路蜘蛛(spider),是一种拿来手动浏览万维网的网路机器人。 此外爬虫还可以验证超链接和 html 代码,用于网路抓取。 本文我们将以爬取我的个人博客后端修仙之路已发布的博文为例,来实现一个简单的 node.js 爬虫。 在实际动手前,我们来看剖析一下,人为统计的流程:新建一个 ... 查看全部

网络爬虫工作原理: 在网络爬虫的系统框架中,主过程由控制器,解析器,资源库三部份组成。 控制器的主要工作是负责给多线程中的各个爬虫线程分配工作任务。 解析器的主要工作是下载网页,进行页面的处理,主要是将一些js脚本标签、css代码内容、空格字符、html标签等内容处理掉,爬虫的基本工作是由解析器完成...

可将字符串导出,创建对象,用于快速抓取字符串中的符合条件的数据npm install cheerio -d 项目目录:node-pachong - index.js - package.json - node_modules 上代码:node-pachongindex.js** * 使用node.js做爬虫实战 * author:justbecoder * 引入须要的工具包const sp = require(superagent); const cheerio = ...

这样爬虫采集到的就是一堆标签加一点内容所混杂的脏数据,同时发觉标签中的值也是随时改变的。 所以此次也是花了一点时间来整理关于大众点评js加密的内容,给你们简单讲解一下,以此来学习借鉴怎样有效安全的防范爬虫。 仅供学习参考,切勿用于商业用途一、介绍首先随意打开大众点评网一家店,看到数据都是正常状态如...

一、前言 在你心中哪些是网络爬虫? 在网线里钻来钻去的虫子? 先看一下百度百科的解释:网络爬虫(又被称为网页蜘蛛,网络机器人,在foaf社区中间,更时不时的称为网页追逐者),是一种根据一定的规则,自动地抓取万维网信息的程序或则脚本。 另外一些不常使用的名子还有蚂蚁、自动索引、模拟程序或则蠕虫。 看完以后...

进入领域最想要的就是获取大量的数据来为自己的剖析提供支持,但是怎样获取互联网中的有效信息? 这就促使了“爬虫”技术的急速发展。 网络爬虫(又被称为网页蜘蛛网络爬虫+代码,网络机器人,在foaf社区中间,更时常的称为网页追逐者),是一种根据一定的规则,自动地抓取万维网信息的程序或则脚本。 传统爬虫从一个或若干初始...

但是若果这种数据不是以专用的 rest api 的方式出现,通常太无法编程方法对其进行访问。 使用 jsdom 之类的 node.js 工具,你可以直接从网页上抓取并解析这种数据,并用于你自己的项目和应用。 让我们以用 midi 音乐数据来训练神经网路来生成听起来精典的任天堂音乐【https:

作者:韦玮 转载请标明出处 随着大数据时代的到来,人们对数据资源的需求越来越多,而爬虫是一种挺好的手动采集数据的手段。 那么,如何能够精通python网络爬虫呢? 学习python网路爬虫的路线应当怎样进行呢? 在此为你们具体进行介绍。 1、选择一款合适的编程语言 事实上,python、php、java等常见的语言都可以用于...

预备知识学习者须要预先把握python的数字类型、字符串类型、分支、循环、函数、列表类型、字典类型、文件和第三方库使用等概念和编程技巧。 2. python爬虫基本流程? a. 发送恳求使用http库向目标站点发起恳求,即发送一个request网络爬虫+代码,request包含:请求头、请求体等。 request模块缺陷:不能执行js 和css 代码...

网络爬虫(英语:web crawler),也叫网路蜘蛛(spider),是一种拿来手动浏览万维网的网路机器人。 此外爬虫还可以验证超链接和 html 代码,用于网路抓取。 本文我们将以爬取我的个人博客后端修仙之路已发布的博文为例,来实现一个简单的 node.js 爬虫。 在实际动手前,我们来看剖析一下,人为统计的流程:新建一个 ...

python爬虫js加密篇—搜狗微信公号文章的爬取

采集交流 • 优采云 发表了文章 • 0 个评论 • 459 次浏览 • 2020-05-24 08:01

微信公众号的上一个版本中的反爬机制中并没有涉及到js加密,仅通过监控用户ip,单个ip访问很频繁会面临被封的风险;在新的版本中加入了js加密反爬机制,接下来我们来逐渐剖析一下文章爬取过程

打开搜狗页面搜狗陌陌页面,在输入框中输入任意关键词比如列车隧洞大火,搜下来的都是涉及关键词的公号文章列表

私信小编01 获取全套学习教程!

这里根据平时套路,直接借助开发者工具的选择工具,查看源码中列表中整篇文章的url,就是下边这个 href属性 标签

看到这个url,按照正常思路的话,就是直接做url拼接:搜狗主域名 + href 就是陌陌主要内容的url,形式如下

https

:

//weixin.sogou.com/link?url=dn9a_-gY295K0Rci_xozVXfdMkSQTLW6cwJThYulHEtVjXrGTiVgS_yBZajb90fWf-LwgFP7QmnFtbELADqFzFqXa8Fplpd9nrYbnf-BG6fJQmhdTDKRUQC_zVYwjAHQRnKwtfQUOD-aNBz2bhtCuShQywQb837B12cBkYFsYkKXir7Y9WqlRBcZIrhUAYmFlBSVIg7YGFbBdu4rXklGlRslEFpw0lTmIX8pHfpQ9x6clCHaA92qoA9YOaIV2yOyrE-focNFXq7wdVqCwyPdzA..&type=2&query=%E7%81%AB%E8%BD%A6%E9%9A%A7%E9%81%93%E8%B5%B7%E7%81%AB

但是直接点这个链接返回的是402页面,需要输入验证码进行验证,而且验证码通过后仍然进不去;很明显这个url并不是文章的访问入口

经过测试,这篇文章的真实url是下边这些方式(直接通过点击页面标签打开即可):

https

:

//mp.weixin.qq.com/s?src=11×tamp=1567073292&ver=1820&signature=z2h7E*HznopGFidmtUA4PmXgi3ioRqV7XiYIqn9asMT3RCMKss6Y2nPUh7RG63nrwmRii77cL9LyDNJIVp1qpo5LHvQ8s754Q9HtCgbp5EPUP9HjosY7HWDwze6A2Qi7&new=1

是不是太太意外;这里开始就须要转变思路:不管怎样最好先抓一下包,这里我借助的工具是Fidder,关于Fidder怎样使用,可以参照这篇文章:

先从搜索页面的文章列表中步入文章的详情页,我们须要通过Fidder来监控一下文章的跳转情况:

看到没,惊奇地发觉有个 /link?url 开头的url跳转成功了,深入一下,我们再看一下这个链接返回的是哪些,点一下response部份的TextView;

返回的text文本是一串字符串组成的,即使不懂javascript,但上面大约意思就是构造一个url,格式与后面那种真实的url有一些相像呢,经测试以后发觉,返回的这个url就是获取文章内容的真实url

把这个访问成功的而且以link?url开头的url完整复制出来,与源码中的那种 link?url 放在一起,发现这个访问成功的url中多了两个参数一个是k一个是h

# 访问成功的:https://weixin.sogou.com/link% ... h%3Df

# 访问失败的:https://weixin.sogou.com/link% ... %25AB

现在基本爬取核心思路早已晓得了,主要就是破解这两个参数k和h,拼接成'真'的url( 以/cl.gif开头的 ),然后获取真url; 关于这两个参数的破解就是涉及到了js加密,需要进行调试,不懂的可以参考这篇文章:Chrome DevTools 中调试 JavaScript 入门;

第一步,回到源码中 link?url 位置的地方,因为前面两个参数的降低是因为我们触发了这个假的url,所以这儿须要对假的url进行窃听:

开发者工具[Elements] -> 右上角处的[Event Listeners] -> [click] -> 你须要监控的元素标签;

第二步,按流程浏览完前面所有过程时下边会有个js文件,点进去,并对js代码进行低格,发现参数k与h的构造方式:

其实还有一种参数定位的方式,在Google开发者选项中借助全局搜索[Search]就能快速定位,但是并不适用于这儿,因为这儿我们定位的参数都是单个元素,定位的准确度非常低

定位以后,参数k与h的定义十分清楚,没有过多函数嵌套,就是在一个简单的函数中,一个是生成一个随机数字,另一个在这个href标签的链接中获取其中的某一个字符,这里我们可以直python把这个功能实现:

url_list11

=

pq

(

res

.

text

)(

'.news-list li'

).

items

()

for

i

in

url_list11

:

url_list12

=

pq

(

i

(

'.img-box a'

).

attr

(

'href'

))

url_list12

=

str

(

url_list12

).

replace

(

'

'

,

''

).

replace

(

'

'

,

''

).

replace

(

'amp;'

,

''

)

(

url_list12

)

b

=

int

(

random

.

random

()

*

100

)

+

1

a

=

url_list12

.

find

(

"url="

)

result_link

=

url_list12

+

"&k="

+

str

(

b

)

+

"&h="

+

url_list12

[

a

+

4

+

21

+

b

:

a

+

4

+

21

+

b

+

1

]

a_url

=

"https://weixin.sogou.com"

+

result_link

好了,‘真’url也就能构造成功了,通过访问‘真’url来获取 真url(访问时记得加上headers),然后再获取我们须要的信息;然而结果却是下边这样的:

经测试发觉,原因是因为Cookie中最为核心的两个参数SUV和SUNID搜狗微信 反爬虫,而这两个参数在不断地发生改变

其中SUNID有固定得访问次数/时间限制,超过了限制直接变为无效,并且当访问网页恳求失败后,SUNID与SUV须要更换能够再度正常访问

SUV参数是在 ‘真’url 过度到 真url 中某个网页中Response里的Set-Cookie中生成的,也就是下边这个网页:

需要我们恳求这个链接,通过这个链接返回的Cookie,我们领到这个Cookie装入恳求头上面,再访问拼接好的 * ‘真’ url*

最后能够获取到真url最后恳求这个链接,解析出我们想要的数据( 注意用恳求头的时侯最好不要加Cookies搜狗微信 反爬虫,否则会导致访问失败 ) 当解决以上所有问题了,这里再测试一下,已经才能成功地领到我们想要的数据: 查看全部

今天这篇文章主要介绍的是关于微信公众号文章的爬取,其中上面主要涉及的反爬机制就是 js加密与cookies的设置 ;

微信公众号的上一个版本中的反爬机制中并没有涉及到js加密,仅通过监控用户ip,单个ip访问很频繁会面临被封的风险;在新的版本中加入了js加密反爬机制,接下来我们来逐渐剖析一下文章爬取过程

打开搜狗页面搜狗陌陌页面,在输入框中输入任意关键词比如列车隧洞大火,搜下来的都是涉及关键词的公号文章列表

私信小编01 获取全套学习教程!

这里根据平时套路,直接借助开发者工具的选择工具,查看源码中列表中整篇文章的url,就是下边这个 href属性 标签

看到这个url,按照正常思路的话,就是直接做url拼接:搜狗主域名 + href 就是陌陌主要内容的url,形式如下

https

:

//weixin.sogou.com/link?url=dn9a_-gY295K0Rci_xozVXfdMkSQTLW6cwJThYulHEtVjXrGTiVgS_yBZajb90fWf-LwgFP7QmnFtbELADqFzFqXa8Fplpd9nrYbnf-BG6fJQmhdTDKRUQC_zVYwjAHQRnKwtfQUOD-aNBz2bhtCuShQywQb837B12cBkYFsYkKXir7Y9WqlRBcZIrhUAYmFlBSVIg7YGFbBdu4rXklGlRslEFpw0lTmIX8pHfpQ9x6clCHaA92qoA9YOaIV2yOyrE-focNFXq7wdVqCwyPdzA..&type=2&query=%E7%81%AB%E8%BD%A6%E9%9A%A7%E9%81%93%E8%B5%B7%E7%81%AB

但是直接点这个链接返回的是402页面,需要输入验证码进行验证,而且验证码通过后仍然进不去;很明显这个url并不是文章的访问入口

经过测试,这篇文章的真实url是下边这些方式(直接通过点击页面标签打开即可):

https

:

//mp.weixin.qq.com/s?src=11×tamp=1567073292&ver=1820&signature=z2h7E*HznopGFidmtUA4PmXgi3ioRqV7XiYIqn9asMT3RCMKss6Y2nPUh7RG63nrwmRii77cL9LyDNJIVp1qpo5LHvQ8s754Q9HtCgbp5EPUP9HjosY7HWDwze6A2Qi7&new=1

是不是太太意外;这里开始就须要转变思路:不管怎样最好先抓一下包,这里我借助的工具是Fidder,关于Fidder怎样使用,可以参照这篇文章:

先从搜索页面的文章列表中步入文章的详情页,我们须要通过Fidder来监控一下文章的跳转情况:

看到没,惊奇地发觉有个 /link?url 开头的url跳转成功了,深入一下,我们再看一下这个链接返回的是哪些,点一下response部份的TextView;

返回的text文本是一串字符串组成的,即使不懂javascript,但上面大约意思就是构造一个url,格式与后面那种真实的url有一些相像呢,经测试以后发觉,返回的这个url就是获取文章内容的真实url

把这个访问成功的而且以link?url开头的url完整复制出来,与源码中的那种 link?url 放在一起,发现这个访问成功的url中多了两个参数一个是k一个是h

# 访问成功的:https://weixin.sogou.com/link% ... h%3Df

# 访问失败的:https://weixin.sogou.com/link% ... %25AB

现在基本爬取核心思路早已晓得了,主要就是破解这两个参数k和h,拼接成'真'的url( 以/cl.gif开头的 ),然后获取真url; 关于这两个参数的破解就是涉及到了js加密,需要进行调试,不懂的可以参考这篇文章:Chrome DevTools 中调试 JavaScript 入门;

第一步,回到源码中 link?url 位置的地方,因为前面两个参数的降低是因为我们触发了这个假的url,所以这儿须要对假的url进行窃听:

开发者工具[Elements] -> 右上角处的[Event Listeners] -> [click] -> 你须要监控的元素标签;

第二步,按流程浏览完前面所有过程时下边会有个js文件,点进去,并对js代码进行低格,发现参数k与h的构造方式:

其实还有一种参数定位的方式,在Google开发者选项中借助全局搜索[Search]就能快速定位,但是并不适用于这儿,因为这儿我们定位的参数都是单个元素,定位的准确度非常低

定位以后,参数k与h的定义十分清楚,没有过多函数嵌套,就是在一个简单的函数中,一个是生成一个随机数字,另一个在这个href标签的链接中获取其中的某一个字符,这里我们可以直python把这个功能实现:

url_list11

=

pq

(

res

.

text

)(

'.news-list li'

).

items

()

for

i

in

url_list11

:

url_list12

=

pq

(

i

(

'.img-box a'

).

attr

(

'href'

))

url_list12

=

str

(

url_list12

).

replace

(

'

'

,

''

).

replace

(

'

'

,

''

).

replace

(

'amp;'

,

''

)

(

url_list12

)

b

=

int

(

random

.

random

()

*

100

)

+

1

a

=

url_list12

.

find

(

"url="

)

result_link

=

url_list12

+

"&k="

+

str

(

b

)

+

"&h="

+

url_list12

[

a

+

4

+

21

+

b

:

a

+

4

+

21

+

b

+

1

]

a_url

=

"https://weixin.sogou.com"

+

result_link

好了,‘真’url也就能构造成功了,通过访问‘真’url来获取 真url(访问时记得加上headers),然后再获取我们须要的信息;然而结果却是下边这样的:

经测试发觉,原因是因为Cookie中最为核心的两个参数SUV和SUNID搜狗微信 反爬虫,而这两个参数在不断地发生改变

其中SUNID有固定得访问次数/时间限制,超过了限制直接变为无效,并且当访问网页恳求失败后,SUNID与SUV须要更换能够再度正常访问

SUV参数是在 ‘真’url 过度到 真url 中某个网页中Response里的Set-Cookie中生成的,也就是下边这个网页:

需要我们恳求这个链接,通过这个链接返回的Cookie,我们领到这个Cookie装入恳求头上面,再访问拼接好的 * ‘真’ url*

最后能够获取到真url最后恳求这个链接,解析出我们想要的数据( 注意用恳求头的时侯最好不要加Cookies搜狗微信 反爬虫,否则会导致访问失败 ) 当解决以上所有问题了,这里再测试一下,已经才能成功地领到我们想要的数据:

帝国cms 采集js隐藏内容

采集交流 • 优采云 发表了文章 • 0 个评论 • 572 次浏览 • 2020-05-24 08:00

广告

提供包括云服务器,云数据库在内的50+款云计算产品。打造一站式的云产品试用服务,助力开发者和企业零门槛上云。

首先说明,我对于帝国cms,也是第一次接触,而且对于程序开发,我本身就是门外汉,我只是一个运用者(做垃圾站的),以前仍然用dedecms+采集侠,但介于织梦对于处理百万级数据以上时,确实负载较高,我就想用帝国cms尝试做做垃圾站瞧瞧。 大家晓得,做垃圾站不象做正规站,手动更新,做垃圾站是越手动越好...

首先说明,我对于帝国cms,也是第一次接触,而且对于程序开发,我本身就是门外汉,我只是一个运用者(做垃圾站的)帝国cms视频采集器,以前仍然用dedecms+采集侠,但介于织梦对于处理百万级数据以上时,确实负载较高,我就想用帝国cms尝试做做垃圾站瞧瞧。 大家晓得,做垃圾站不象做正规站,手动更新,做垃圾站是越手动越好...

并且我还要考虑一种情况,就是文章数量很大的情况下,我们要既能快速抓取到文章内容,又能尽早的看见我们早已抓取到的内容,这种需求在好多cms采集站上常常会彰显下来。 比如说我们如今要抓取的目标博客,有几千万篇文章,通常这些情况下博客还会做分页处理,那么我们若果根据前面的传统思路先抓取完list.php的所有...

适用项目 cms 内容管理系统功能特性采用spring+java+mysql等基础构架怎么下载(绝对干货) 提示:程序包大概30m,1万多行代码链接:https:pan.baidu...编辑)之间的软件系统。 内容管理解决方案重点解决各类非结构化或半结构化的数字资源的采集、管理、利用、传递和增值,并能有机集成到结构化数据的商业...

帝国cms系统,简单给你们介绍一下,目前好多站长,以及企业建站,都在使用该套系统,快速,便捷,易于搜索引擎收录,采用的是bs架构开发,php语言+mysql数据库,支持大并发同时访问,可以承载较多的用户快速的访问网站的各个页面与内容,模板自定义化,可以设置标签与自行设计网站外观,静态html生成,还有采集功能...

下面介绍一下整个流程,详细的我也不清楚【所需材料】网站空间、域名、建站源码、采集插件、解析插件可以采用海洋cms、苹果cms或者我曾经介绍的两个cms https:【第一步 搭建网站】把源码上传到网站空间,设置好域名解析,完成网站的搭建【第二步 采集数据】一般网站程序自带采集插件...

3.0更新内容1:exp更新到145个cms系统(具体太多了无法一一举例,特别说明:免费版消除了getshell功能! 不要问我为何,这种简单的问题想想也晓得! 2:集成了半自动sql注入功能(能够手动爬行网站采集url检测注入漏洞,包括get注入和post注入,注入测量功能代码有sqlmap提供,准确率大家说呢? 目前测试get类型的...

而在cms本身就做了限制的情况下,会以20x的响应码展示一些没有不存在的页面。 当然,我们可以通过分布式换代理的方法帝国cms视频采集器,去解决部份这样的问题,这里先不多...无意义参数页面去重我们在采集页面的过程中,同样有可能会碰到一些毫无意义的、高频出现的多参数页面。 这类页面可能是反弹页面,也可能是临时渲染的随机...

内容采集系统,对于以内容为主的网站来说是非常好的助手,除了原创内容外,其它内容须要编辑人员或则采集系统来搜集整理,然后添加到自己的网站里。 discuz dvbbs cms等产品,内部都自带了一个内容采集功能,来采集指定的相关内容。 单客户端的火车头采集器也可以非常好的采集指定的内容。 这些工具都是想使机器取代...

完善 api 接口,全方位对接用户自有 cms 媒体内容管理平台。 即时通讯 im主要特点:即时通讯 sdk 功能可集成在移动端和网页应用中,提供基于文本、标清...只需集成联通直播 sdk,就可实现音视频的采集、编解码、传输、渲染播放等工作,业界领先的云端流控策,卓越的音视频技术,将保障您的服务在各平台与不同...

但是在生成静态页时,我用的既不是filter的办法,也不是webclient的那个采集式的技巧。 因为我的系统比较特殊,是dnn式的单页面系统。 所以,最佳的实现方式,是孟子e章的重画render方式的办法。 原来很简单,先将render执行的结果保存在字符串里,然后保存到文件里,最后在response.write。 protectedoverridevoid...

随着应用的降低,简单的辅助方式以不能囊括,如web开发中的参数管理、分页、页面数据交换; 网络通讯、线程通讯等难以用前面的命名模式,这些功能须要结合事例把握用法。 使用commoncode,完成的一些项目包括:大量的网站 一个通用性较强的cms 数据采集仪的通信服务器 基于quickfix合同的客户端网路兵棋对战系统 股票...

这类作弊大多用于一些短期暴利行业,从介绍就可以看出搜索引擎再度更新后任何排行将不复存在。 黑帽seo方式十二:文章内容采集说到内容采集相信你们都是很熟悉了,基本所有seoer都“采集”过一些内容,内容采集可以使用cms程序自带或软件的采集功能,填充大量质量低劣的网站内容和垃圾信息。 当然,大量采集网络中的...

解读:比如腾讯内部的 自研日志监控系统cms(后面有彩蛋),对拥有多种采集方案“agent、sdk、kafka、es等”,各种不同的采集方案应对不同的场景agent:类似 filebeat,指定服务器的具体路径,对文件的 inode 节点进行侦听,发现新增立刻进行上报数据; sdk:可以嵌入到业务代码逻辑上面,应对一些敏感数据不落地并且...

采集自thinkphp,yii2,phphub,zblog,discuzx,wordpress等常见php框架cms。 xss fuzz字典https:github.comthekingofduckeasyxsspayloadblobmastereasyxsspayload.txt? 采集自github。 用户名字典https:github.comthekingofduckfuzzdictstreemasterusernamedict? 密码字典https:github...

和lhcb不同,该实验主要聚焦找寻早已发觉的粒子,因此可以详尽地研究采集粒子过程,但是atlas和cms的设计目的是发觉新粒子。 从原理上说,一些被扔掉的数据也可能包含重要发觉,而借助运算法则生成的标准可能没有透明度,这使好多物理学家倍感疑虑,germain说。 她表示,研究人员希望了解这种运算法则怎么发挥作用...

还有判定 cms 类别的话,不应当只限于 cms 指纹方法扫描,还有在页面找寻关键词,访问 robots.txt 判断 cms 类别。 sql 扫描我一开始是直接爬行页面找寻...1、能无限爬行采集互联网上存活的网址链接2、能对采集到的链接进行是否存活扫描验证3、mysql数据库和服务器的负载均衡处理漏洞的扫描验证功能...

可直接使用关键词和其相关词组合作为标题,也可抓取目标网页标题。 7. 可进行陌陌文章采集。8. 不用触发或则挂机。 9. 集成百度站长平台主动推送,加快收录。 不同的网站程序,比如织梦、wordpress、dz、zblog、帝国cms或者其他,对seo有哪些影响理论上没有影响。 因为搜索引擎并不知道你是哪些程序,或者它可以通过...

适用场景:大型应用,科学估算,大规模数据采集等。 通过jvm参数 xx:+useparnewgc 打开并发标记扫描垃圾回收器。 serial old 收集器 parallel old收集器 concurrent mark sweep(cms)收集器,优点:并发搜集、低停顿 缺点:产生大量空间碎片、并发阶段会增加吞吐量,特点:响应时间优先,减少垃圾搜集停顿时间 适应场景...

图 4:客户端的 hcms 算法与 cms 类似,服务器端的算法使用一个称作草图矩阵 m 的数据结构来聚合来自顾客的隐私向量。 矩阵 m 的行代表的是备选哈希函数的索引。 此外,列代表的是设备采集到的随机座标的索引。 矩阵的第(j,l)个元素表示设备选择第 j 个哈希函数 h_j、采样第 l个随机座标以后递交的隐私向量... 查看全部

广告

提供包括云服务器,云数据库在内的50+款云计算产品。打造一站式的云产品试用服务,助力开发者和企业零门槛上云。

首先说明,我对于帝国cms,也是第一次接触,而且对于程序开发,我本身就是门外汉,我只是一个运用者(做垃圾站的),以前仍然用dedecms+采集侠,但介于织梦对于处理百万级数据以上时,确实负载较高,我就想用帝国cms尝试做做垃圾站瞧瞧。 大家晓得,做垃圾站不象做正规站,手动更新,做垃圾站是越手动越好...

首先说明,我对于帝国cms,也是第一次接触,而且对于程序开发,我本身就是门外汉,我只是一个运用者(做垃圾站的)帝国cms视频采集器,以前仍然用dedecms+采集侠,但介于织梦对于处理百万级数据以上时,确实负载较高,我就想用帝国cms尝试做做垃圾站瞧瞧。 大家晓得,做垃圾站不象做正规站,手动更新,做垃圾站是越手动越好...

并且我还要考虑一种情况,就是文章数量很大的情况下,我们要既能快速抓取到文章内容,又能尽早的看见我们早已抓取到的内容,这种需求在好多cms采集站上常常会彰显下来。 比如说我们如今要抓取的目标博客,有几千万篇文章,通常这些情况下博客还会做分页处理,那么我们若果根据前面的传统思路先抓取完list.php的所有...

适用项目 cms 内容管理系统功能特性采用spring+java+mysql等基础构架怎么下载(绝对干货) 提示:程序包大概30m,1万多行代码链接:https:pan.baidu...编辑)之间的软件系统。 内容管理解决方案重点解决各类非结构化或半结构化的数字资源的采集、管理、利用、传递和增值,并能有机集成到结构化数据的商业...

帝国cms系统,简单给你们介绍一下,目前好多站长,以及企业建站,都在使用该套系统,快速,便捷,易于搜索引擎收录,采用的是bs架构开发,php语言+mysql数据库,支持大并发同时访问,可以承载较多的用户快速的访问网站的各个页面与内容,模板自定义化,可以设置标签与自行设计网站外观,静态html生成,还有采集功能...

下面介绍一下整个流程,详细的我也不清楚【所需材料】网站空间、域名、建站源码、采集插件、解析插件可以采用海洋cms、苹果cms或者我曾经介绍的两个cms https:【第一步 搭建网站】把源码上传到网站空间,设置好域名解析,完成网站的搭建【第二步 采集数据】一般网站程序自带采集插件...

3.0更新内容1:exp更新到145个cms系统(具体太多了无法一一举例,特别说明:免费版消除了getshell功能! 不要问我为何,这种简单的问题想想也晓得! 2:集成了半自动sql注入功能(能够手动爬行网站采集url检测注入漏洞,包括get注入和post注入,注入测量功能代码有sqlmap提供,准确率大家说呢? 目前测试get类型的...

而在cms本身就做了限制的情况下,会以20x的响应码展示一些没有不存在的页面。 当然,我们可以通过分布式换代理的方法帝国cms视频采集器,去解决部份这样的问题,这里先不多...无意义参数页面去重我们在采集页面的过程中,同样有可能会碰到一些毫无意义的、高频出现的多参数页面。 这类页面可能是反弹页面,也可能是临时渲染的随机...

内容采集系统,对于以内容为主的网站来说是非常好的助手,除了原创内容外,其它内容须要编辑人员或则采集系统来搜集整理,然后添加到自己的网站里。 discuz dvbbs cms等产品,内部都自带了一个内容采集功能,来采集指定的相关内容。 单客户端的火车头采集器也可以非常好的采集指定的内容。 这些工具都是想使机器取代...

完善 api 接口,全方位对接用户自有 cms 媒体内容管理平台。 即时通讯 im主要特点:即时通讯 sdk 功能可集成在移动端和网页应用中,提供基于文本、标清...只需集成联通直播 sdk,就可实现音视频的采集、编解码、传输、渲染播放等工作,业界领先的云端流控策,卓越的音视频技术,将保障您的服务在各平台与不同...

但是在生成静态页时,我用的既不是filter的办法,也不是webclient的那个采集式的技巧。 因为我的系统比较特殊,是dnn式的单页面系统。 所以,最佳的实现方式,是孟子e章的重画render方式的办法。 原来很简单,先将render执行的结果保存在字符串里,然后保存到文件里,最后在response.write。 protectedoverridevoid...

随着应用的降低,简单的辅助方式以不能囊括,如web开发中的参数管理、分页、页面数据交换; 网络通讯、线程通讯等难以用前面的命名模式,这些功能须要结合事例把握用法。 使用commoncode,完成的一些项目包括:大量的网站 一个通用性较强的cms 数据采集仪的通信服务器 基于quickfix合同的客户端网路兵棋对战系统 股票...

这类作弊大多用于一些短期暴利行业,从介绍就可以看出搜索引擎再度更新后任何排行将不复存在。 黑帽seo方式十二:文章内容采集说到内容采集相信你们都是很熟悉了,基本所有seoer都“采集”过一些内容,内容采集可以使用cms程序自带或软件的采集功能,填充大量质量低劣的网站内容和垃圾信息。 当然,大量采集网络中的...

解读:比如腾讯内部的 自研日志监控系统cms(后面有彩蛋),对拥有多种采集方案“agent、sdk、kafka、es等”,各种不同的采集方案应对不同的场景agent:类似 filebeat,指定服务器的具体路径,对文件的 inode 节点进行侦听,发现新增立刻进行上报数据; sdk:可以嵌入到业务代码逻辑上面,应对一些敏感数据不落地并且...

采集自thinkphp,yii2,phphub,zblog,discuzx,wordpress等常见php框架cms。 xss fuzz字典https:github.comthekingofduckeasyxsspayloadblobmastereasyxsspayload.txt? 采集自github。 用户名字典https:github.comthekingofduckfuzzdictstreemasterusernamedict? 密码字典https:github...

和lhcb不同,该实验主要聚焦找寻早已发觉的粒子,因此可以详尽地研究采集粒子过程,但是atlas和cms的设计目的是发觉新粒子。 从原理上说,一些被扔掉的数据也可能包含重要发觉,而借助运算法则生成的标准可能没有透明度,这使好多物理学家倍感疑虑,germain说。 她表示,研究人员希望了解这种运算法则怎么发挥作用...

还有判定 cms 类别的话,不应当只限于 cms 指纹方法扫描,还有在页面找寻关键词,访问 robots.txt 判断 cms 类别。 sql 扫描我一开始是直接爬行页面找寻...1、能无限爬行采集互联网上存活的网址链接2、能对采集到的链接进行是否存活扫描验证3、mysql数据库和服务器的负载均衡处理漏洞的扫描验证功能...

可直接使用关键词和其相关词组合作为标题,也可抓取目标网页标题。 7. 可进行陌陌文章采集。8. 不用触发或则挂机。 9. 集成百度站长平台主动推送,加快收录。 不同的网站程序,比如织梦、wordpress、dz、zblog、帝国cms或者其他,对seo有哪些影响理论上没有影响。 因为搜索引擎并不知道你是哪些程序,或者它可以通过...

适用场景:大型应用,科学估算,大规模数据采集等。 通过jvm参数 xx:+useparnewgc 打开并发标记扫描垃圾回收器。 serial old 收集器 parallel old收集器 concurrent mark sweep(cms)收集器,优点:并发搜集、低停顿 缺点:产生大量空间碎片、并发阶段会增加吞吐量,特点:响应时间优先,减少垃圾搜集停顿时间 适应场景...

图 4:客户端的 hcms 算法与 cms 类似,服务器端的算法使用一个称作草图矩阵 m 的数据结构来聚合来自顾客的隐私向量。 矩阵 m 的行代表的是备选哈希函数的索引。 此外,列代表的是设备采集到的随机座标的索引。 矩阵的第(j,l)个元素表示设备选择第 j 个哈希函数 h_j、采样第 l个随机座标以后递交的隐私向量...

网络爬虫技术的定义与反爬虫方法剖析

采集交流 • 优采云 发表了文章 • 0 个评论 • 443 次浏览 • 2020-05-11 08:03

有很多人觉得Web应该一直秉持开放的精神,呈现在页面中的信息应该毫无保留地分享给整个互联网。然而我觉得,在IT行业发展至明天,Web早已不再是当初那种和PDF一争高下的所谓“超文本”信息载体了,它早已是以一种轻量级客户端软件的意识形态的存在了。而商业软件发展到明天,Web也不得不面对知识产权保护的问题,试想假如原创的高质量内容得不到保护,抄袭和盗版横行网路世界,这显然对Web生态的良性发展是不利的,也很难鼓励更多的优质原创内容的生产。

未授权的爬虫抓取程序是害处Web原创内容生态的一大诱因,因此要保护网站的内容,首先就要考虑怎样反爬虫。

从爬虫的攻守角度来讲

最简单的爬虫,是几乎所有服务端、客户端编程语言都支持的http恳求,只要向目标页面的url发起一个http get恳求,即可获得到浏览器加载这个页面时的完整html文档,这被我们称之为“同步页”。

作为逼抢的一方,服务端可以按照http请求头中的User-Agent来检测客户端是否是一个合法的浏览器程序,亦或是一个脚本编撰的抓取程序,从而决定是否将真实的页面信息内容下发给你。

这其实是最小儿科的防御手段,爬虫作为逼抢的一方,完全可以伪造User-Agent数组,甚至,只要你乐意,http的get方式里, request header的 Referrer 、 Cookie 等等所有数组爬虫都可以轻而易举的伪造。

此时服务端可以借助浏览器http头指纹,根据你申明的自己的浏览器厂商和版本(来自 User-Agent ),来分辨你的http header中的各个数组是否符合该浏览器的特点,如不符合则作为爬虫程序对待。这个技术有一个典型的应用,就是PhantomJS1.x版本中,由于其底层调用了Qt框架的网路库,因此http头里有显著的Qt框架网路恳求的特点,可以被服务端直接辨识并拦截。

除此之外,还有一种愈发变态的服务端爬虫检查机制,就是对所有访问页面的http请求,在 http response 中种下一个 cookie token ,然后在这个页面内异步执行的一些ajax插口里去校准来访恳求是否富含cookie token,将token回传回去则表明这是一个合法的浏览器来访,否则说明刚才被下发了那种token的用户访问了页面html却没有访问html内执行js后调用的ajax恳求,很有可能是一个爬虫程序。

如果你不携带token直接访问一个插口,这也就意味着你没恳求过html页面直接向本应由页面内ajax访问的插口发起了网路恳求,这也似乎证明了你是一个可疑的爬虫。知名电商网站amazon就是采用的这些防御策略。

以上则是基于服务端校准爬虫程序,可以玩出的一些套路手段。

基于客户端js运行时的测量

现代浏览器赋于了强悍的能力,因此我们可以把页面的所有核心内容都弄成js异步恳求 ajax 获取数据后渲染在页面中的,这也许提升了爬虫抓取内容的门槛。依靠这些方法,我们把对抓取与反抓取的对抗战场从服务端转移到了客户端浏览器中的js运行时,接下来说一说结合客户端js运行时的爬虫抓取技术。

刚刚提到的各类服务端校准,对于普通的python、java语言编撰的http抓取程序而言,具有一定的技术门槛,毕竟一个web应用对于未授权抓取者而言是黑盒的,很多东西须要一点一点去尝试,而耗费大量人力物力开发好的一套抓取程序,web站作为逼抢一方只要轻易调整一些策略,攻击者就须要再度耗费同等的时间去更改爬虫抓取逻辑。

此时就须要使用headless browser了,这是哪些技术呢?其实说白了就是,让程序可以操作浏览器去访问网页,这样编撰爬虫的人可以通过调用浏览器曝露下来给程序调用的api去实现复杂的抓取业务逻辑。

其实近些年来这早已不算是哪些新鲜的技术了,从前有基于webkit内核的PhantomJS,基于Firefox浏览器内核的SlimerJS,甚至基于IE内核的trifleJS,有兴趣可以瞧瞧这儿和这儿 是两个headless browser的搜集列表。

这些headless browser程序实现的原理虽然是把开源的一些浏览器内核C++++代码加以整修和封装,实现一个简易的无GUI界面渲染的browser程序。但这种项目普遍存在的问题是,由于她们的代码基于fork官方webkit等内核的某一个版本的主干代码,因此难以跟进一些最新的css属性和js句型,并且存在一些兼容性的问题,不如真正的release版GUI浏览器。

这其中最为成熟、使用率最高的应当当属PhantonJS了,对这些爬虫的辨识我之前曾写过一篇博客,这里不再赘言。PhantomJS存在众多问题,因为是单进程模型,没有必要的沙箱保护,浏览器内核的安全性较差。

如今Google Chrome团队在chrome 59 release版本中开放了headless mode api,并开源了一个基于Node.js调用的headless chromium dirver库,我也为这个库贡献了一个centos环境的布署依赖安装列表。

headless chrome堪称是headless browser中独树一帜的大杀器,由于其自身就是一个chrome浏览器,因此支持各类新的css渲染特点和js运行时句型。

基于这样的手段,爬虫作为逼抢的一方可以绕开几乎所有服务端校准逻辑,但是这种爬虫在客户端的js运行时中仍然存在着一些纰漏,诸如:

基于plugin对象的检测

基于language的检测

基于webgl的检测

基于浏览器hairline特点的检测

基于错误img src属性生成的img对象的检测

基于以上的一些浏览器特点的判定,基本可以通杀市面上大多数headless browser程序。在这一点上,实际上是将网页抓取的门槛提升,要求编撰爬虫程序的开发者不得不更改浏览器内核的C++代码,重新编译一个浏览器,并且,以上几点特点是对浏览器内核的改动虽然并不小。

更进一步,我们还可以基于浏览器的UserAgent数组描述的浏览器品牌、版本机型信息,对js运行时、DOM和BOM的各个原生对象的属性及技巧进行检验,观察其特点是否符合该版本的浏览器所应具备的特点。

这种方法被称为浏览器指纹检测技术,依托于小型web站对各机型浏览器api信息的搜集。而作为编撰爬虫程序的逼抢一方,则可以在headless browser运行时里预注入一些js逻辑,伪造浏览器的特点。

另外,在研究浏览器端借助js api进行robots browser detect时网络爬虫 技术,我们发觉了一个有趣的小技巧,你可以把一个预注入的js函数,伪装成一个native function,来瞧瞧下边代码:

爬虫进攻方可能会预注入一些js方式,把原生的一些api外边包装一层proxy function作为hook,然后再用这个假的js api去覆盖原生api。如果防御者在对此做检测判定时是基于把函数toString以后对[native code]的检测,那么都会被绕开。所以须要更严格的检测,因为bind(null)伪造的方式,在toString以后是不带函数名的。

反爬虫的手炮

目前的反抓取、机器人检测手段,最可靠的还是验证码技术。但验证码并不意味着一定要逼迫用户输入一连串字母数字,也有好多基于用户键盘、触屏(移动端)等行为的行为验证技术,这其中最为成熟的当属Google reCAPTCHA。

基于以上众多对用户与爬虫的辨识分辨技术,网站的防御方最终要做的是封禁ip地址或是对这个ip的来访用户施以高硬度的验证码策略。这样一来,进攻方不得不订购ip代理池来抓取网站信息内容,否则单个ip地址很容易被封造成难以抓取。抓取与反抓取的门槛被提升到了ip代理池经济费用的层面。

机器人协议

除此之外,在爬虫抓取技术领域还有一个“白道”的手段,叫做robots协议。你可以在一个网站的根目录下访问/robots.txt,比如使我们一起来瞧瞧github的机器人合同,Allow和Disallow申明了对各个UA爬虫的抓取授权。

不过,这只是一个君子合同,虽具有法律效益,但只能够限制这些商业搜索引擎的蜘蛛程序,你没法对这些“野爬爱好者”加以限制。

写在最后

对网页内容的抓取与反制,注定是一个魔高一尺道高一丈的猫鼠游戏,你永远不可能以某一种技术彻底封死爬虫程序的街网络爬虫 技术,你能做的只是增强攻击者的抓取成本,并对于未授权的抓取行为做到较为精确的据悉。 查看全部

Web是一个开放的平台,这也奠定了Web从90年代初诞生直到明日将近30年来蓬勃的发展。然而,正所谓成也萧何败也萧何,开放的特型、搜索引擎以及简单易学的HTML、CSS技术促使Web成为了互联网领域里最为流行和成熟的信息传播媒介;但现在作为商业化软件,Web这个平台上的内容信息的版权却毫无保证,因为相比软件客户端而言,你的网页中的内容可以被太低成本、很低的技术门槛实现出的一些抓取程序获取到,这也就是这一系列文章将要阐述的话题——网络爬虫。

有很多人觉得Web应该一直秉持开放的精神,呈现在页面中的信息应该毫无保留地分享给整个互联网。然而我觉得,在IT行业发展至明天,Web早已不再是当初那种和PDF一争高下的所谓“超文本”信息载体了,它早已是以一种轻量级客户端软件的意识形态的存在了。而商业软件发展到明天,Web也不得不面对知识产权保护的问题,试想假如原创的高质量内容得不到保护,抄袭和盗版横行网路世界,这显然对Web生态的良性发展是不利的,也很难鼓励更多的优质原创内容的生产。

未授权的爬虫抓取程序是害处Web原创内容生态的一大诱因,因此要保护网站的内容,首先就要考虑怎样反爬虫。

从爬虫的攻守角度来讲

最简单的爬虫,是几乎所有服务端、客户端编程语言都支持的http恳求,只要向目标页面的url发起一个http get恳求,即可获得到浏览器加载这个页面时的完整html文档,这被我们称之为“同步页”。

作为逼抢的一方,服务端可以按照http请求头中的User-Agent来检测客户端是否是一个合法的浏览器程序,亦或是一个脚本编撰的抓取程序,从而决定是否将真实的页面信息内容下发给你。

这其实是最小儿科的防御手段,爬虫作为逼抢的一方,完全可以伪造User-Agent数组,甚至,只要你乐意,http的get方式里, request header的 Referrer 、 Cookie 等等所有数组爬虫都可以轻而易举的伪造。

此时服务端可以借助浏览器http头指纹,根据你申明的自己的浏览器厂商和版本(来自 User-Agent ),来分辨你的http header中的各个数组是否符合该浏览器的特点,如不符合则作为爬虫程序对待。这个技术有一个典型的应用,就是PhantomJS1.x版本中,由于其底层调用了Qt框架的网路库,因此http头里有显著的Qt框架网路恳求的特点,可以被服务端直接辨识并拦截。

除此之外,还有一种愈发变态的服务端爬虫检查机制,就是对所有访问页面的http请求,在 http response 中种下一个 cookie token ,然后在这个页面内异步执行的一些ajax插口里去校准来访恳求是否富含cookie token,将token回传回去则表明这是一个合法的浏览器来访,否则说明刚才被下发了那种token的用户访问了页面html却没有访问html内执行js后调用的ajax恳求,很有可能是一个爬虫程序。

如果你不携带token直接访问一个插口,这也就意味着你没恳求过html页面直接向本应由页面内ajax访问的插口发起了网路恳求,这也似乎证明了你是一个可疑的爬虫。知名电商网站amazon就是采用的这些防御策略。

以上则是基于服务端校准爬虫程序,可以玩出的一些套路手段。

基于客户端js运行时的测量

现代浏览器赋于了强悍的能力,因此我们可以把页面的所有核心内容都弄成js异步恳求 ajax 获取数据后渲染在页面中的,这也许提升了爬虫抓取内容的门槛。依靠这些方法,我们把对抓取与反抓取的对抗战场从服务端转移到了客户端浏览器中的js运行时,接下来说一说结合客户端js运行时的爬虫抓取技术。

刚刚提到的各类服务端校准,对于普通的python、java语言编撰的http抓取程序而言,具有一定的技术门槛,毕竟一个web应用对于未授权抓取者而言是黑盒的,很多东西须要一点一点去尝试,而耗费大量人力物力开发好的一套抓取程序,web站作为逼抢一方只要轻易调整一些策略,攻击者就须要再度耗费同等的时间去更改爬虫抓取逻辑。

此时就须要使用headless browser了,这是哪些技术呢?其实说白了就是,让程序可以操作浏览器去访问网页,这样编撰爬虫的人可以通过调用浏览器曝露下来给程序调用的api去实现复杂的抓取业务逻辑。

其实近些年来这早已不算是哪些新鲜的技术了,从前有基于webkit内核的PhantomJS,基于Firefox浏览器内核的SlimerJS,甚至基于IE内核的trifleJS,有兴趣可以瞧瞧这儿和这儿 是两个headless browser的搜集列表。

这些headless browser程序实现的原理虽然是把开源的一些浏览器内核C++++代码加以整修和封装,实现一个简易的无GUI界面渲染的browser程序。但这种项目普遍存在的问题是,由于她们的代码基于fork官方webkit等内核的某一个版本的主干代码,因此难以跟进一些最新的css属性和js句型,并且存在一些兼容性的问题,不如真正的release版GUI浏览器。

这其中最为成熟、使用率最高的应当当属PhantonJS了,对这些爬虫的辨识我之前曾写过一篇博客,这里不再赘言。PhantomJS存在众多问题,因为是单进程模型,没有必要的沙箱保护,浏览器内核的安全性较差。

如今Google Chrome团队在chrome 59 release版本中开放了headless mode api,并开源了一个基于Node.js调用的headless chromium dirver库,我也为这个库贡献了一个centos环境的布署依赖安装列表。

headless chrome堪称是headless browser中独树一帜的大杀器,由于其自身就是一个chrome浏览器,因此支持各类新的css渲染特点和js运行时句型。

基于这样的手段,爬虫作为逼抢的一方可以绕开几乎所有服务端校准逻辑,但是这种爬虫在客户端的js运行时中仍然存在着一些纰漏,诸如:

基于plugin对象的检测

基于language的检测

基于webgl的检测

基于浏览器hairline特点的检测

基于错误img src属性生成的img对象的检测

基于以上的一些浏览器特点的判定,基本可以通杀市面上大多数headless browser程序。在这一点上,实际上是将网页抓取的门槛提升,要求编撰爬虫程序的开发者不得不更改浏览器内核的C++代码,重新编译一个浏览器,并且,以上几点特点是对浏览器内核的改动虽然并不小。

更进一步,我们还可以基于浏览器的UserAgent数组描述的浏览器品牌、版本机型信息,对js运行时、DOM和BOM的各个原生对象的属性及技巧进行检验,观察其特点是否符合该版本的浏览器所应具备的特点。

这种方法被称为浏览器指纹检测技术,依托于小型web站对各机型浏览器api信息的搜集。而作为编撰爬虫程序的逼抢一方,则可以在headless browser运行时里预注入一些js逻辑,伪造浏览器的特点。

另外,在研究浏览器端借助js api进行robots browser detect时网络爬虫 技术,我们发觉了一个有趣的小技巧,你可以把一个预注入的js函数,伪装成一个native function,来瞧瞧下边代码:

爬虫进攻方可能会预注入一些js方式,把原生的一些api外边包装一层proxy function作为hook,然后再用这个假的js api去覆盖原生api。如果防御者在对此做检测判定时是基于把函数toString以后对[native code]的检测,那么都会被绕开。所以须要更严格的检测,因为bind(null)伪造的方式,在toString以后是不带函数名的。

反爬虫的手炮

目前的反抓取、机器人检测手段,最可靠的还是验证码技术。但验证码并不意味着一定要逼迫用户输入一连串字母数字,也有好多基于用户键盘、触屏(移动端)等行为的行为验证技术,这其中最为成熟的当属Google reCAPTCHA。

基于以上众多对用户与爬虫的辨识分辨技术,网站的防御方最终要做的是封禁ip地址或是对这个ip的来访用户施以高硬度的验证码策略。这样一来,进攻方不得不订购ip代理池来抓取网站信息内容,否则单个ip地址很容易被封造成难以抓取。抓取与反抓取的门槛被提升到了ip代理池经济费用的层面。

机器人协议

除此之外,在爬虫抓取技术领域还有一个“白道”的手段,叫做robots协议。你可以在一个网站的根目录下访问/robots.txt,比如使我们一起来瞧瞧github的机器人合同,Allow和Disallow申明了对各个UA爬虫的抓取授权。

不过,这只是一个君子合同,虽具有法律效益,但只能够限制这些商业搜索引擎的蜘蛛程序,你没法对这些“野爬爱好者”加以限制。

写在最后

对网页内容的抓取与反制,注定是一个魔高一尺道高一丈的猫鼠游戏,你永远不可能以某一种技术彻底封死爬虫程序的街网络爬虫 技术,你能做的只是增强攻击者的抓取成本,并对于未授权的抓取行为做到较为精确的据悉。