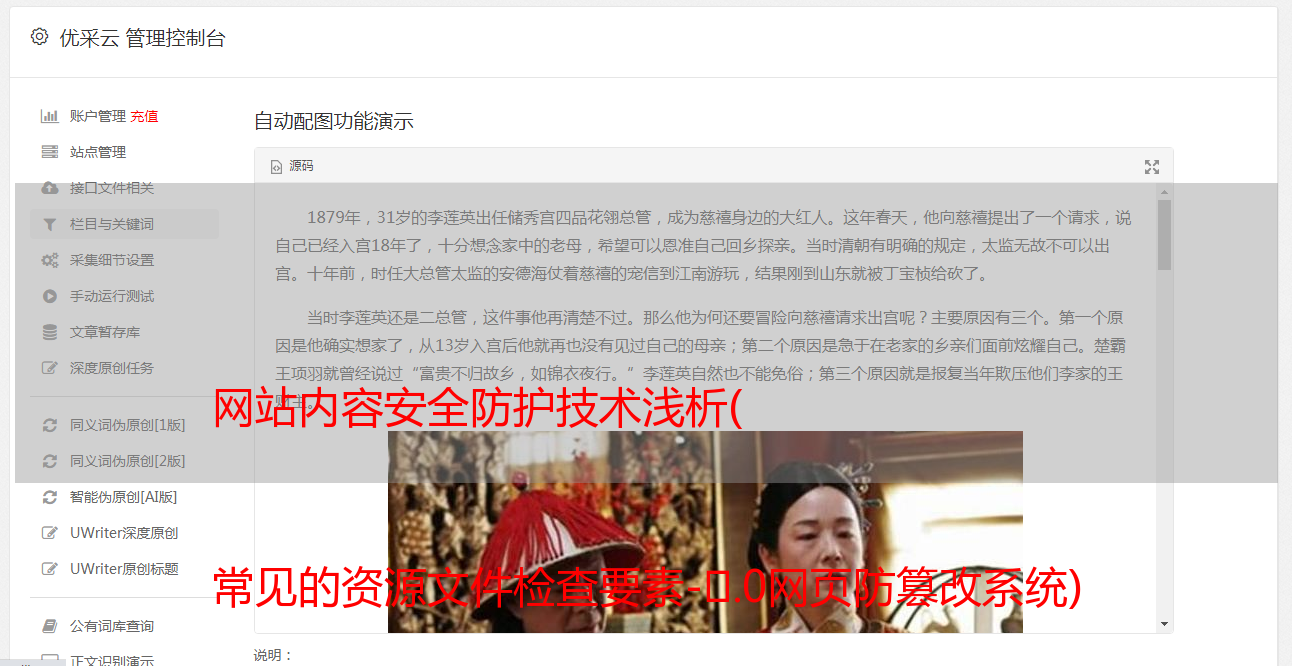

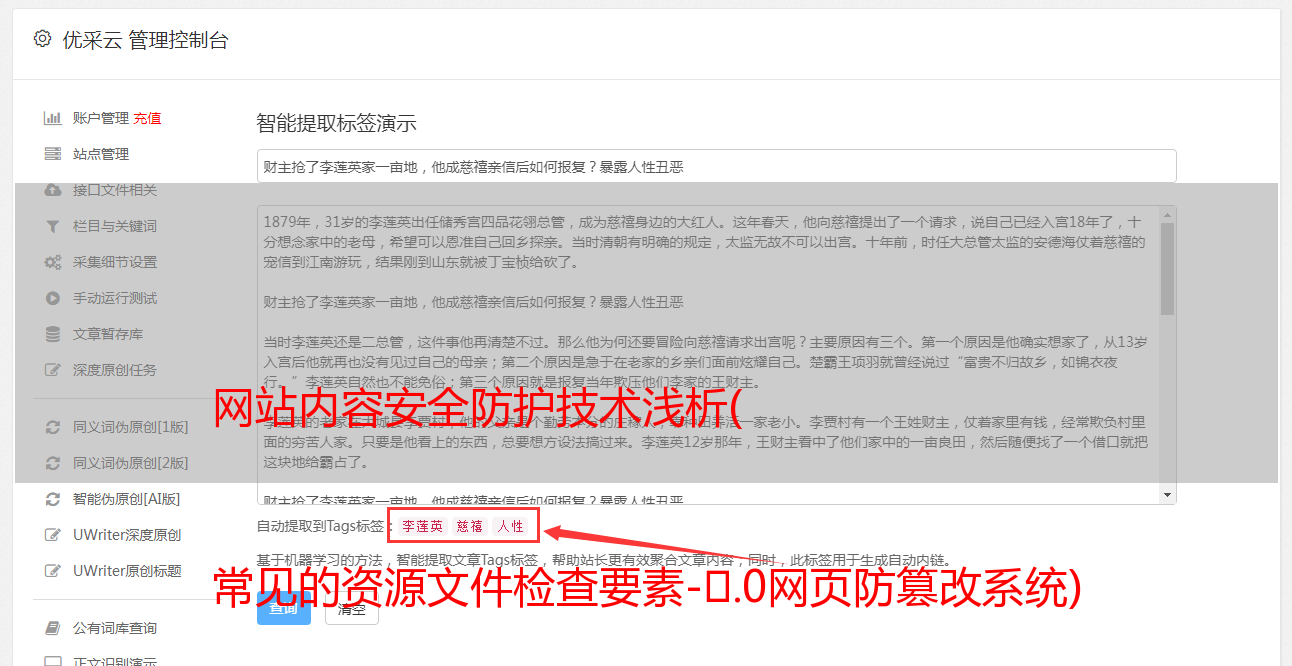

网站内容安全防护技术浅析( 常见的资源文件检查要素-.0网页防篡改系统)

优采云 发布时间: 2021-09-28 20:09网站内容安全防护技术浅析(

常见的资源文件检查要素-.0网页防篡改系统)

随着互联网新技术的出现,网站的架构技术和涉及的资源变得越来越多样化和复杂化。这也对各种资源的保护提出了更高的挑战和更细粒度的要求。

我们经常遇到的用户的真实需求包括:

这些问题本质上是由不同资源的特性决定的,不同的资源需要不同的检查要素。列举资源文件检查的常用要素如下:

总结几种常见资源文件的保护问题——

iGuard6.0网页防篡改系统可以为上述各种用户场景提供丰富的模块化检测手段,通过灵活自由的配置,实现对网站资源的全方位保护。

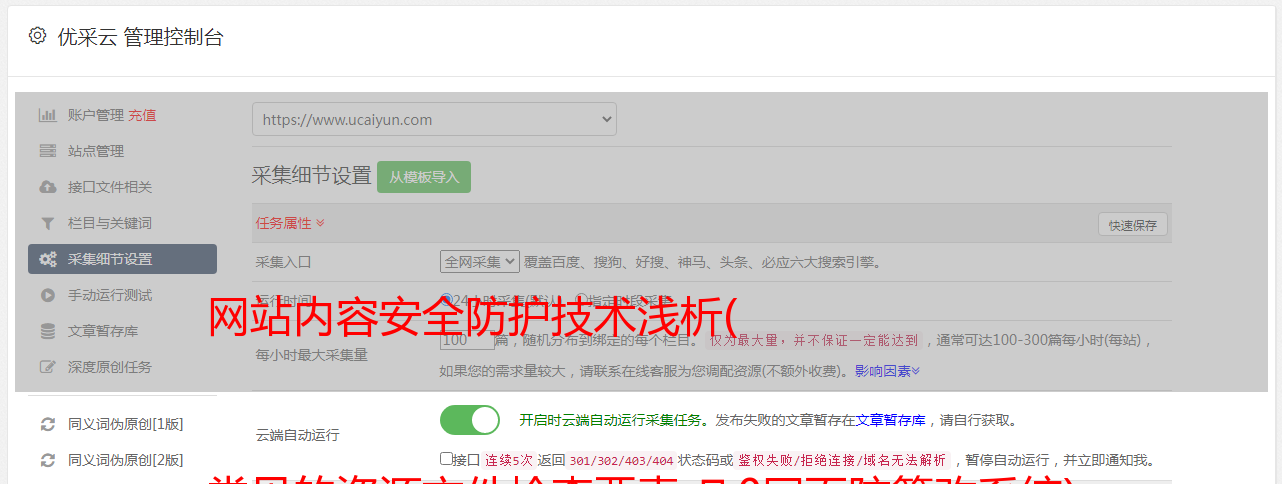

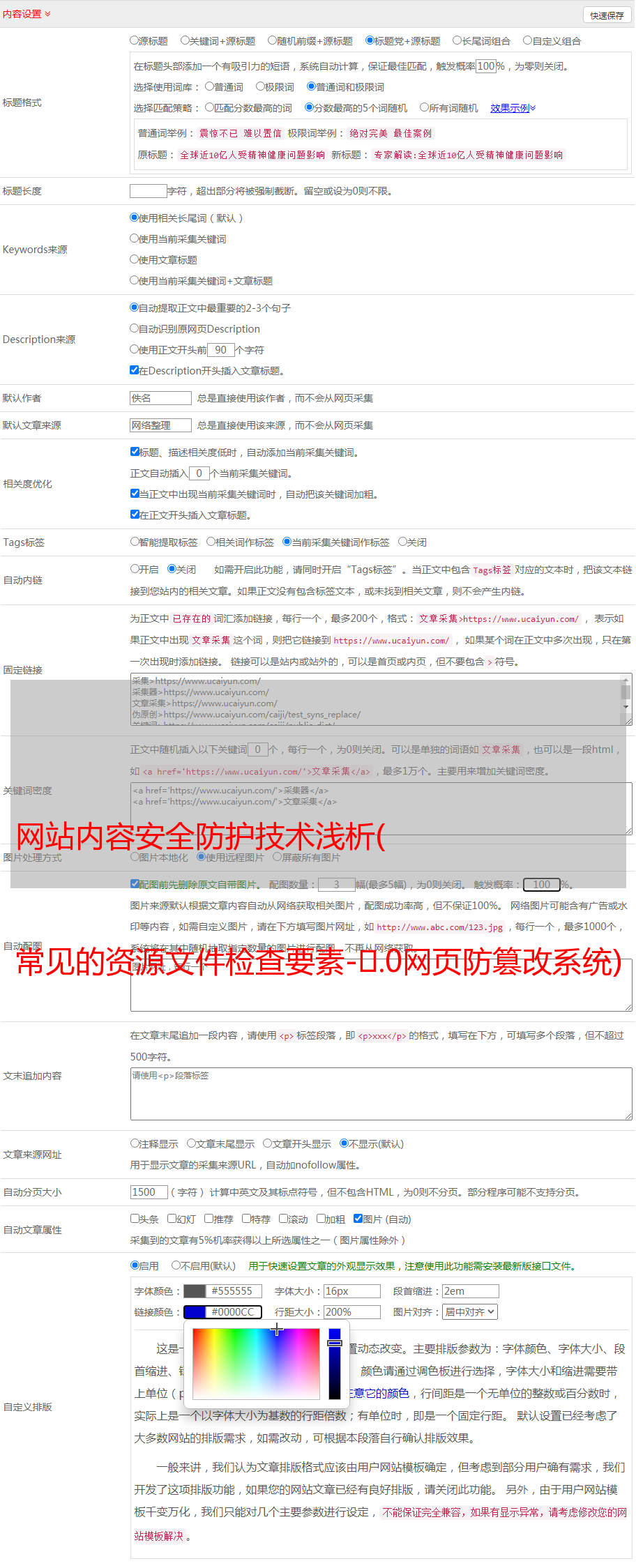

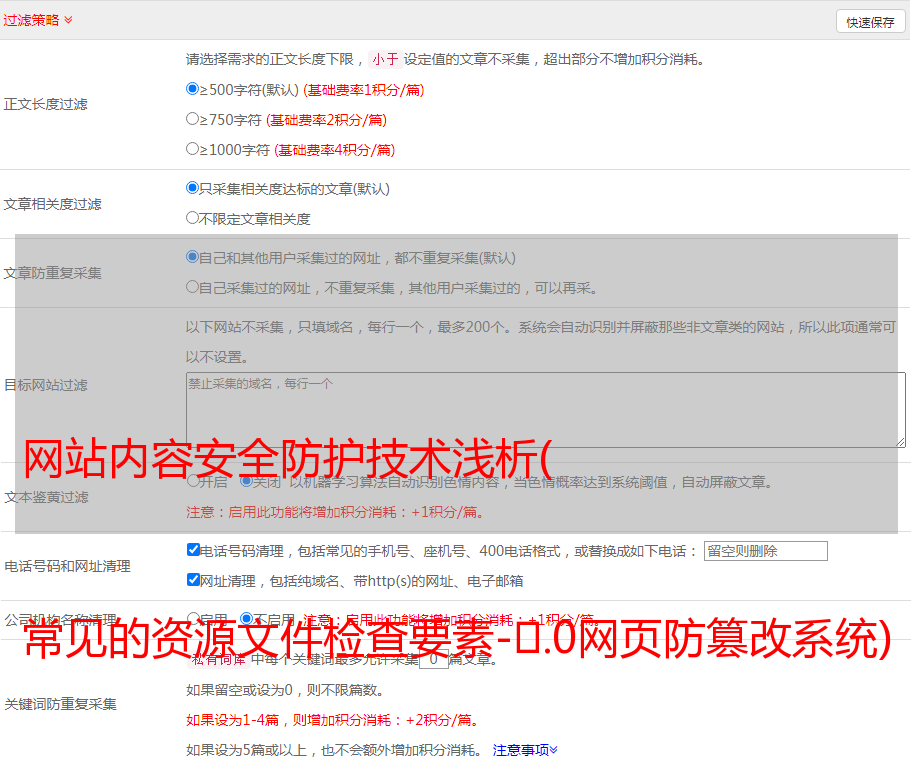

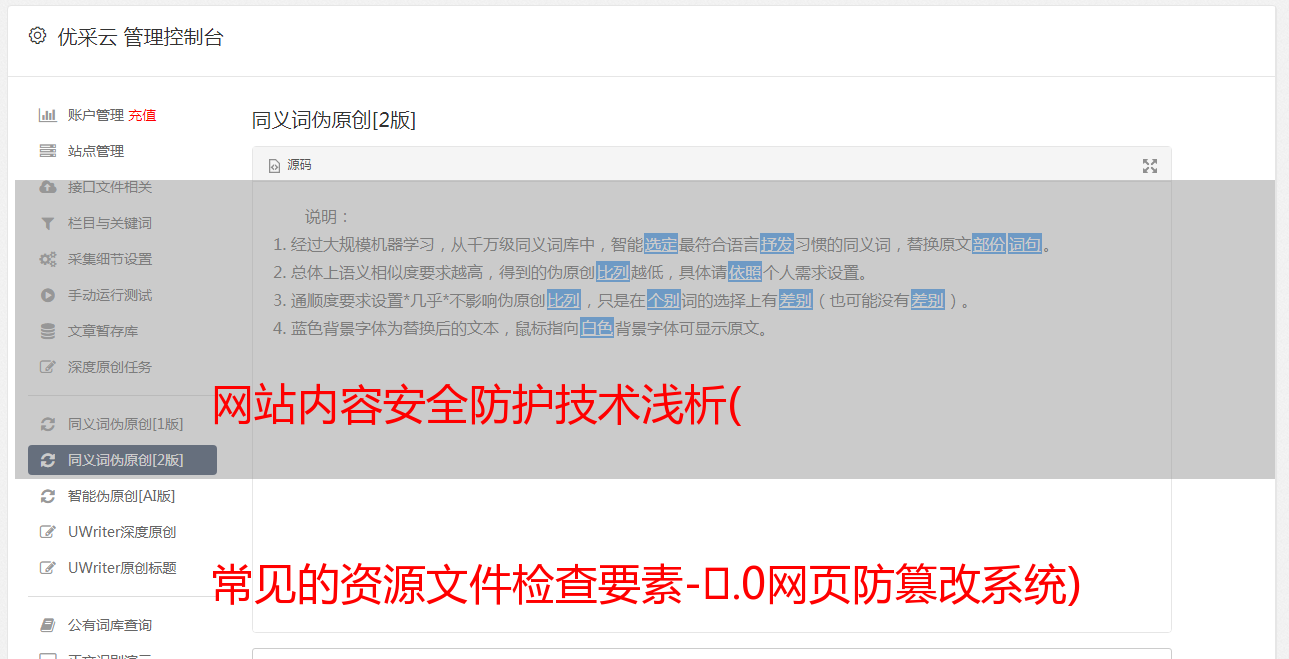

以下截图仅供演示,实际场景肯定更加复杂多样。下面我们来看看iGuard6.0是如何解决上述Web防护需求的。

普通文件

无论来源是否正常,您可以使用iGuard6.0的可信更新或指定更新模块,并将网站目录设置为仅由合法的特定用户和特定进程授权写权限,拒绝所有其他更新路径。

内容文本是否正常,可以使用iGuard6.0的发布扫描或驱动扫描模块设置需要过滤和警告的关键字文本。除了 iGuard6.0 内置过滤文本,用户还可以设置自己的过滤监控文本。

脚本文件

由于脚本文件具有代码执行能力,关键脚本文件是否会被放置在网站目录之*敏*感*词*内生成某些(高)和某些(危险的)脚本文件。只有经过批准的进程才能更新网站目录下的脚本文件,其他操作视为未授权,可以直接禁止。

对于现有脚本文件的完整性,您可以使用iGuard6.0内置的比较模块与原创文件的内容摘要进行比较,以确保现有文件没有被非法篡改。

用户文件

在当前交互性日益增强的时代,网站 经常会因用户交互而生成文件。对此类文件的过滤和保护一直是网站 安全的重要组成部分。对此类资源的关注点主要集中在:用户上传的文件类型是否超出设定范围;即使文件类型不超过限制范围,文件是否被伪装或高风险内容被隐藏。

iGuard6.0 仔细考虑了这两个方面。比如通过驱动过滤模块,严格限制了中间件进程允许生成的文件类型。中间件进程只能在指定的上传目录中生成不能作为脚本执行的低风险类型文件,例如.gif、.jpg和下图。.doc。

如果您想更仔细地查看上传文件的内容,可以启用驱动程序扫描模块。当上传目录中生成文件时,会进一步检查文件的实际类型和内容,并可以设置不同的后续处理。

配置文件

配置文件不直接是 web 文件的一部分,但它们也是 网站 资源的组成部分。在实际的Web安全渗透案例中,不乏修改网站配置文件来达到篡改网站的效果。所以,这个很容易被忽视的网站资源,也应该纳入保护和监控。

配置文件的控制取决于实际情况,可以是松散的,也可以是严格的。对于松散的场景,只能监控配置文件的变化,但是每次修改都可以有快照备份;对于严格的场景,您可以限制仅特定进程和特定用户修改配置文件。此外,任何操作组合都会被直接拒绝。

上面的例子是最基本的用例。在实际场景中,iGuard6.0 网页防篡改系统可以根据具体需求进行更复杂的组合使用,提供更加一体化的网站资源保护组合保护。(朱小丹|天村资讯)