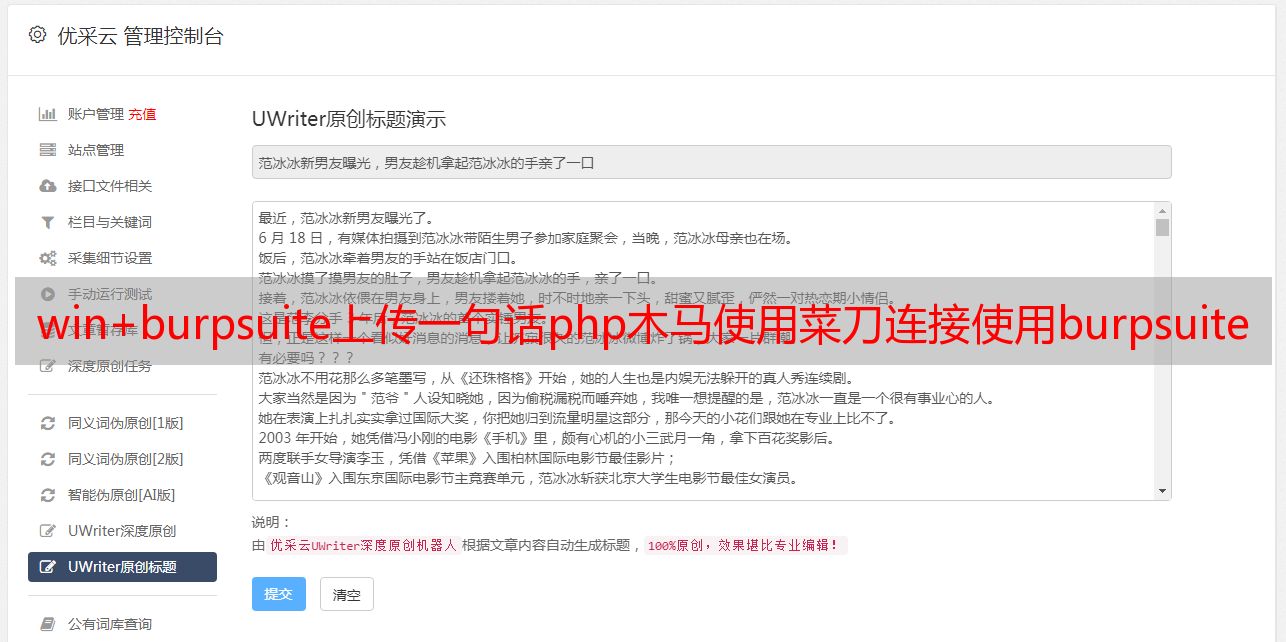

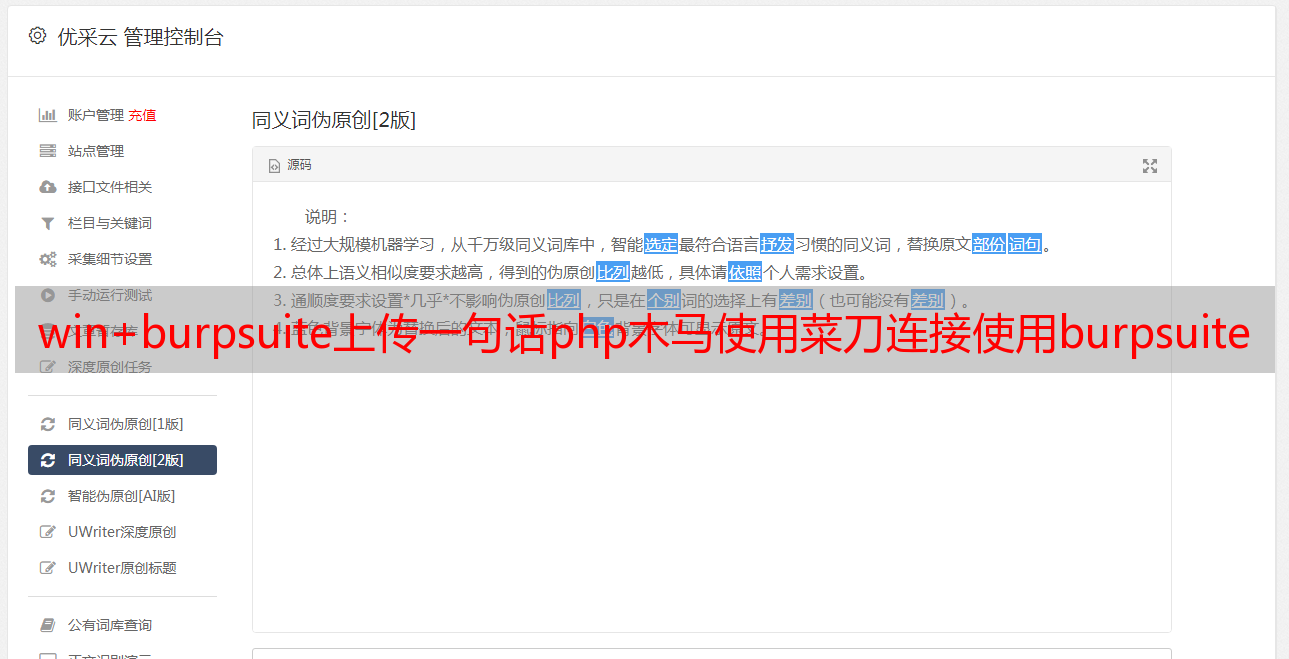

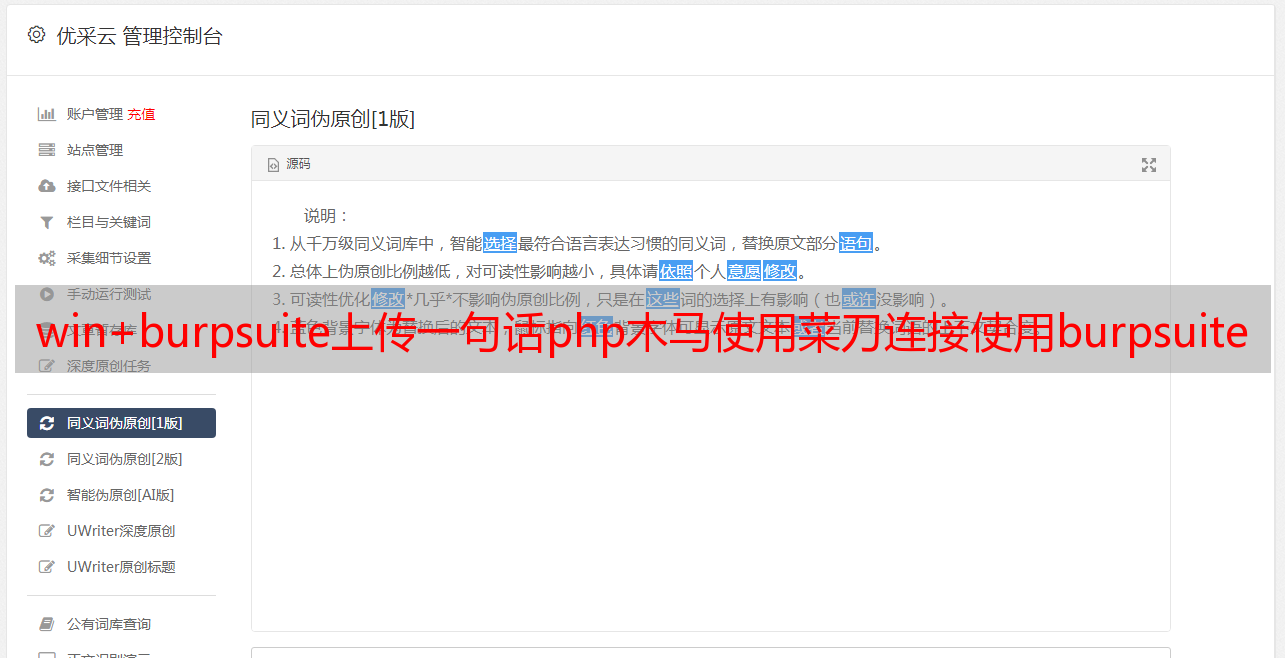

win+burpsuite上传一句话php木马使用菜刀连接使用burpsuite

优采云 发布时间: 2021-07-03 22:14win+burpsuite上传一句话php木马使用菜刀连接使用burpsuite

主持人:192.168.137.133

内容类型:应用程序/x-www-form-urlencoded

内容长度:10

文件上传漏洞案例

环境:dvwa + burpsuite,win2003下

上传一句php木马

连接直升机

使用burpsuite执行抓包命令

2.中级文件上传绕过方法

是asp 的代码,显示当前时间

前端上传限制绕过,前端通过js 脚本进行限制,而js脚本的运行环境是浏览器,可以通过以下方法:

(1)利用Burp 抓包改包

(2)直接更改前端代码

3. 服务器端限制被绕过

1) 黑名单

不允许上传的类型

如何绕过

! 大小写

.PhP

***利用其他允许上传的类型,并且服务器可以解析

.php3

.htaccess 攻击

.htaccess 是Apache 分布式配置文件,该配置会覆盖httpd.conf 的配置,作用范围是当前目录及其子目录。

概述

.htaccess 文件(或“分布式配置文件”)提供了一种改变目录配置的方法,即将收录一个或多个指令的文件放置在特定的文档目录中,以作用于该目录及其所有子目录作为用户,可以使用的命令是有限的。管理员可以通过 Apache 的 AllowOverride 指令进行设置。 (注)

允许 .htaccess 文件覆盖 Apache 配置

AllowOverride All

将 .jpg 文件解析为 PHP 文件

AddType application/x-httpd-php .jpg

。匹配文件名 iwillbeback

SetHandler application/x-httpd-php

文件名收录.php,可以解析

AddHandler php5-script php

---------------参考-------------------

.php .php2 .php3 .php5 .phtml.asp .aspx .ascx .ashx.cer.jsp .jspx

.cer 证书文件可以作为 asp 脚本执行

2) 验证 Content-Type 类型:捕获并更改包

3) 验证文件内容:getimagesize()

只检测图片文件的头部,不同格式的图片文件头部不同。

方法:将图片的格式头添加到文件头中。

图片木马的制作:

用十六进制编辑器直接写图片文件头

win7系统下,将一句话木马插入版权

在命令行下使用命令

复制 pic.jpg/b+yjh.php/a picyjh.php

4)白名单

允许上传的类型:

只能按照白名单上传,需要配合其他漏洞getshell,比如解析漏洞、收录漏洞的文件等

即使有白名单,我们也可以将带有恶意代码的图片或其他文件上传到服务器。

5)文件路径截断

0x00 被截断

扩展:与C语言有关,C语言中的0x00是数组或字符串的结束标志。 PHP文件系统建立在C的基础上。

123.php.jpg

123.php0x00.jpg

6)文件解析漏洞导致文件执行

解析漏洞:打开文件方式的错误

具体表现:将jpg 图像以按照php 的语法来执行(狭隘了)

(重点)web 容器解析漏洞如下,

IIS 6.0

@如果文件夹名中以【.asp】结尾,那么其下的文件会以asp 方式进行解析

1.asp/now.txt

@ 文件名包含; 形式,也会按照asp 的形式来解析

1.asp;.jpg

IIS 7.0/7.5

必须配合PHP 的CGI 解析漏洞

任意文件名/.php

1.jpg/.php 以.jpg格式上传,连接时时加/.php

任意文件名.php

1.jpg.php 同上

Nginx

test.jpg/x.php 以jpg格式上传,连接时加/x.php

Apache 解析漏洞

Apache在解析文件的时候会读取文件扩展名,比如下面的xxxxxxxx,发现不能识别,那么会自动寻找一个有效的扩展名,比如php,然后打开文件在 php 中。

如果无法识别所有扩展名,则会暴露源代码(即输出为文本)。

1.php.xxxxxxxx

7)开源编辑器上传漏洞

开源编辑器本质上是一个网络应用程序。预先开发的“模块”相当于我们系统中的软件(第三个应用程序)。

fckeditor

网络编辑器

编辑

。 . . . .

8)cms(网站内容管理系统)漏洞

本质上是一个网络应用程序,只是网站的模板。

例如南方数据管理系统的系统备份漏洞。

9)exploit文件收录漏洞getshell(特殊)

通过Apache日志利用-get shell

-文件上传漏洞防御

• 上传文件的存储目录不给执行权限

• 文件后缀白名单,注意0x00截断攻击(PHP更新到最新版本)

• 不能有本地文件包含漏洞

• 本地文件包含漏洞非常危险(可直接包含webshell)

• 及时更新web应用软件避免解析漏洞攻击web 容器