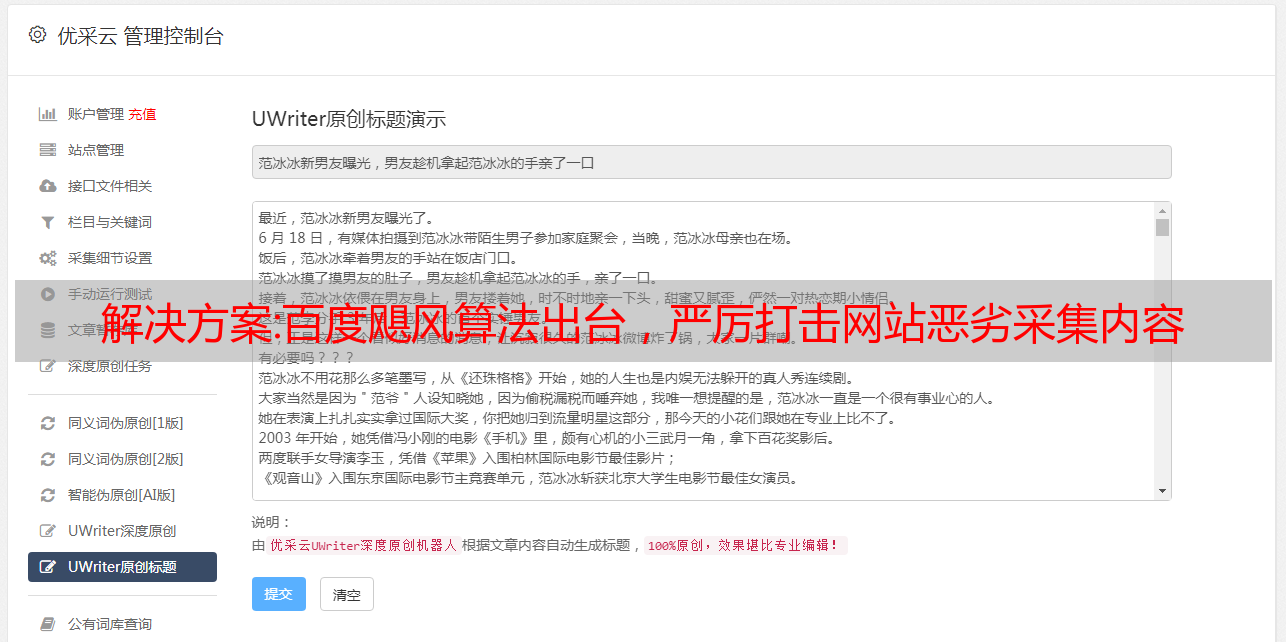

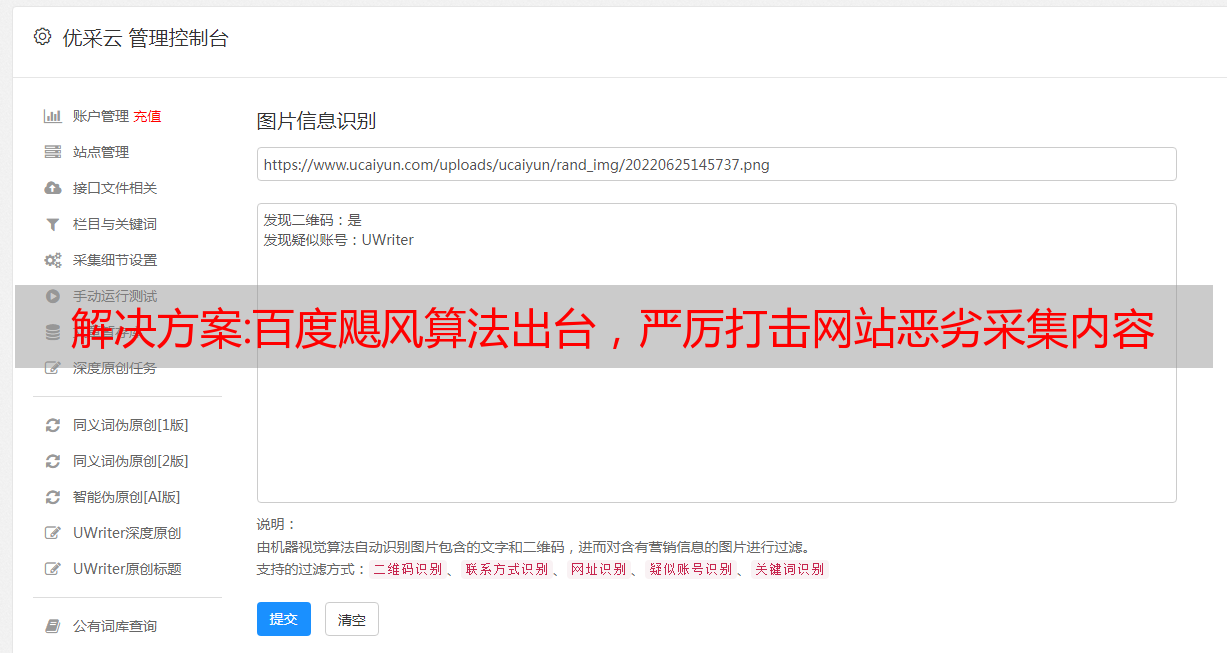

解决方案:百度飓风算法出台,严厉打击网站恶劣采集内容

优采云 发布时间: 2022-10-07 10:17解决方案:百度飓风算法出台,严厉打击网站恶劣采集内容

百度搜索近期推出飓风算法,旨在打击以不良采集为主要内容来源的网站。同时,百度搜索将从索引库中彻底剔除不良采集链接,为优质链接原创内容提供更多展示机会,促进搜索生态健康发展。

飓风算法会例行生成惩罚数据,同时会根据情况随时调整迭代,体现了百度搜索对不良采集的零容忍。如果优质原创站点发现站点索引大幅下降,流量明显下降,可以在反馈中心进行反馈。

内容质量标准很难判断,有时候连伪原创都感觉比原创好,用机器识别会很尴尬。目前,其实很多网站都有采集的行为。如果真要打击采集,360DOC怎么算?很多新闻台也互相采集,百度也没有明确说明如何判断采集。搜索引擎优化者对此有何看法?

点击原文链接参与讨论。

近期发布:数据安全域实施指南

数据安全域实施指南

本章将结合制度流程和技术工具的总体规划设计和实施要求,解读数据生命周期全定义级别(级别3)各安全领域的背景目标和实际需求,并给出一些实施指南和案例参考.

Data采集Security PA01 数据分类与分类

过程区设置背景和目标

在大数据应用不断发展和创新的同时,大数据应用的发展由于数据的非法采集、数据开放与隐私保护的矛盾、广泛的“一-size-fits-all”管理方法。对大数据资源的过度保护不利于大数据应用的健康发展。数据分类分级的安全管控方式,可以避免“一刀切”带来的问题。有效平衡数据应用和数据保护。

解释过程区域的特定标准要求

系统流程:

——数据资产的分类分类管理包括两个层次:一是要在组织层面制定数据分类分类原则和要求,如按数据的重要性分类,以及数据的损坏、丢失、泄露等。等基于数据分类。对组织造成的形象损害或利润损失程度的数据分类;二是按照组织整体分类分类的原则,针对具体的重点业务场景,制定数据分类分类的具体实施细则。这里的数据分类和分类应该包括业务属性;

——数据分类分级的目的是为了对数据采取更加合理、安全的管理和保护。需要进一步制定分类数据的具体保护规则,包括对不同级别的数据进行标记和区分,明确不同数据的访问人员和访问方式。、采取的安全保护措施(如加密、脱敏等);

——数据分类和分类的建立和变更审核流程是指在具体的数据分类和分类应用场景中,数据分类和分类实施、结果确认、分类和分类变更的过程需要清晰详细的操作程序和相关审核机制。,避免出现不符合分类和分类原则和制度的情况。

技术工具: 数据分类分级工具:通过对已识别的数据资产进行分类分级,针对不同级别的数据设置策略,实现敏感数据的识别和跟踪管理。数据分类和分类一般包括主要功能:

——支持多种敏感数据识别模式,包括预定义模式、自定义模式、相似数据发现模式等;

——支持常见的敏感数据类型发现能力,包括姓名、电话号码、邮箱、*敏*感*词*号、银行卡号、地址等;

—— 支持数据的自定义分类和分类,用户可以通过编写正则表达式、关键字匹配等不同的识别规则来识别自定义敏感数据;

—— 支持相似性敏感数据发现功能,通过对部分指定样本数据进行机器学习,对其他相似数据进行分类;

——支持标签标识数据的管理,包括标签定制、标签设置、标签更改等功能;

——应包括数据分类分级操作、变更过程的日志记录与分析功能;

过程区完全定义层实施指南

系统流程参考:

数据分类分级实施建议:

案例:《xx组织数据分类分级实施指南》重点内容:

技术工具参考:

标准参考:

——DB 52/T 1123-2016《政府数据分类分类导则》

PA02 数据采集安全管理

过程区设置背景和目标

数据采集该过程涉及大量数据,包括个人信息和业务数据。当今社会对个人信息和商业秘密的保护提出了很高的要求。防止个人信息和业务数据被滥用。采集该过程需要信息主体的授权,相关数据的处理应当依照法律、行政法规的规定以及与用户; 此外,在满足相关法定规则的前提下,在数据应用和数据安全保护之间找到合适的平衡点

解释过程区域的特定标准要求

系统流程:

——制定数据采集安全合规管理规范:明确数据采集的目的、用途、方法、范围、采集来源、采集渠道等。为确认提供者和采集接收者提供的数据的合法性和合法性,必须符合相关法律法规的要求;

——建立数据采集的风险评估流程:明确数据采集的风险评估方法、评估周期、评估对象,明确相关法律法规并纳入合规评估,如是否符合《网络安全法》、《个人信息安全规范》等国家法律法规和行业规范;

——数据采集过程中的数据保护:明确数据采集过程中个人信息和重要数据的安全控制措施,如采取数据脱敏、数据加密、链接加密等。 采集过程中不会泄露个人信息和重要数据。

技术工具:

——部署数据采集系统或相关工具,设置统一的数据采集策略(如采集周期、频率、采集内容等)>,到保证data采集流程执行的一致性;并记录采集方授权同意采集过程和采集过程中的信息的过程和信息;

——实现数据采集流程的数据泄露防护安全技术措施:如采集数据加密、采集链接加密、敏感信息和字段脱敏、权限访问控制等.,这些措施一般是指采集之后的传输和存储过程中的安全保护,可以参考其他与安全相关的安全域中的工具来实现;

过程区完全定义层实施指南

系统流程参考:

案例:《xx组织资料采集安全合规管理规定》重点内容:

参考

数据安全能力建设实施指南V1.0(征求意见稿)